�������ȗ��R�ɂ�鏑�����݂̍폜�ɂ��āF �����p�V �Ƃ݂������:�� Intel CPU���ɐ[���Ȍ��� 44 YouTube����>5�{ ->�摜>10��

����A�摜���o �b�b

���̌f����

�ގ��X��

�f���ꗗ �l�C�X�� ����l�C��

���̃X���ւ̌Œ胊���N�F http://5chb.net/r/jisaku/1583232272/ �q���g�F http ://xxxx.5chb .net/xxxx �̂悤��b �����邾���ł����ŃX���ۑ��A�{���ł��܂��B

!extend:default:vvvvv:1000:512

!extend:default:vvvvv:1000:512

�{���̈�s�ڂɈȉ���}������ܯ����L���ɂ��邱�Ɓ@��ܯ��������̃X���͔j��

!extend:default:vvvvv:1000:512

���X����

>>950 �l�����Ă邱��

���Ă��Ȃ����̓��X�Ԏw��Ō��Ă�l���w������

���O�X��

�� Intel CPU���ɐ[���Ȍ��� 43

http://2chb.net/r/jisaku/1580174860/ VIPQ2_EXTDAT: default:vvvvv:1000:512:: EXT was configured

���֘A�L���@

2018�N1��5���@CPU�̐Ǝ㐫�ALinux�W�҂�̌�����Ή�

https://japan.zdnet.com/article/35112767/ 2018�N1��10���@Linus�CIntel����Ɂg�����n�߁h�\�u�����g�_�E���v�Ŗ��J����2018�N

http://gihyo.jp/admin/clip/01/linux_dt/201801/10 2018�N1��18�� / 13:00 / 13���O

�C���e�������́A�V����ł��ċN���p���̉\���@�p�b�`�̖���

https://jp.reuters.com/article/intel-chip-idJPKBN1F70D4 2018�N01��23�� 17��38

Linus Torvalds���AIntel��Spectre/Meltdown�p�b�`�ɓ{��u���S�Ɋ��S�ɃS�~���v

https://linux.srad.jp/story/18/01/23/078252/ 2018�N1��29��

Linux 4.15�����������[�X�C Meltdown/Spectre�Ƀt���p�b�`�Ή�

https://gihyo.jp/admin/clip/01/linux_dt/201801/29 2018�N1��30��

�}�C�N���\�t�g�A�ً}�A�b�v�f�[�g�����J�@�C���e���p�b�`������

https://jp.reuters.com/article/cyber-intel-microsoft-idJPKBN1FJ0J2 ������������������������������

07��12���@�uSpectre�v�֘A�̐V���ȐƎ㐫��������BIntel�AARM�ɉe��

06��11���@Apple�A�n�C�p�[�X���b�f�B���O������������A�p�t�H�[�}���X�͍ő�40�p�[�Z���g�ቺ

>>1 �X�����Ă�̂�������

�C���e���ɐƎ㐫�͂Ȃ������ς݂̂��ƂŃl�K�L����������

�U�v�Ɩ��W�Q����

Intel�����������Ă��������R�Ƌ������Ɩ��ŏ����Ă��邨�O�́A�i�i�\���@�ᔽ�Ƌ����߂�

>>6 ��{�cIntel�_���F�߂Đ��\�ቺ�p�b�`�������[�X���܂����Ă���ǁE�E�E

�Ǝ㐫��������p�b�`��߂����Intel�_�ɐi�����Ă�����H

������������������������������������������������

�Ǝ㐫���ɘa�������ɐ��\���ቺ���邩��Ȃ�

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��20200121��

����2�N���O���烊�[�i�X���ɘa�p�b�`�́u���S�Ɋ��S�ɃS�~���v�Ɛ錾���Ă�

�{���Ă���܂�

>>6 ���O�����ȉR�t�����������A�X�����Ă�B

�@�@�@�@�@�^�P�P�M�R�@�@�E�B���X���댯�H >>6 /:::::::� !l�Ri ���������ƑO��CPU���獡�̐��i�Ɏ���܂�

������F�̓Ƌ֖@�ᔽFUD�H���Intel����̗��h�ȃ}�[�P�e�B���O�헪�ł��̂�

HP�̃m�[�g���Z�L�����e�B�ǂ��̂����̂�CM����Ă�

�ꔭ�M���O���܁[��

Intel�̍ŏI���� �uCorona Lake�v �܂����ȁH

Google�����������uCPU�̐Ǝ㐫�v�Ƃ͉��Ȃ̂��B�Q�[�}�[�ɕ����u�����������v���̕��@�܂Ƃ�

http://www.4gamer.net/games/999/G999902/20180105085/ Google�ɂ��ɘa��܂Ƃ� ������₷��

https://security.googleblog.com/2018/01/more-details-about-mitigations-for-cpu_4.html Spectre�̕Њ���ł���CVE-2017-5715 branch target injection��microcode�̍X�V�Ȃ���

�R���p�C�����x���Ŋɘa�\��Retpoline

https://support.google.com/faqs/answer/7625886 Intel�A��8�`6����CPU�ŐƎ㐫���̃x���`�}�[�N���ʂ����J�@

�`���\�ቺ�͂����ނː�%�ȓ�

https://pc.watch.impress.co.jp/docs/news/1100839.html Intel��Xeon�͒����ւ̗A�o���ߋ��ɋ֎~�����������邮�炢�B

�u���� ��� �����v�Ō�������ΈႢ���o�Ă��� https://news.mynavi.jp/article/20180306-595082/ https://japan.cnet.com/article/20345843/ �y���ɉ𖾁I�}���z�t�@�[�E�F�C�A�ł̃l�b�g���[�N

�_�E�����[�h���֘A���恄�� VIDEO �@

TSMC �t�@�[�E�F�C�n�Ƃ���������p�}�t�B�A�w��x���}�����܂����B

�u���{AMD ask�v�Ō����B�@

�Đ��{�A�����T�g�D������֎~�̃u���b�N���X�g�ɒlj� https://www.bloomberg.co.jp/news/articles/2019-06-21/PTGKZYSYF01S01 �����肱������

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html �V����R�O���N �@ https://www.bloomberg.co.jp/news/articles/2019-06-07/PSPP3H6KLVRI01?srnd=cojp-v2 �����Ȃ�

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html �A�C�h���݂̂̍��ł͂Ȃ��S�~Zen2�ł͌y��Ƃł̏���d�͂��オ���Ă�������X���ɏo�Ă�

�d�C����v�Z���Ă݂����l�͂�����łǂ���

https://www.denkikeisan.com/ryoukin/ 743 ���O�FSocket774 (ܯ��� 9a06-P44A)[sage] ���e���F2019/07/14(��) 21:52:00.17 ID:N1+Y7YtB0

>>741 3570K����3700X�ɔ����ւ�������

�A�C�h���Ɠ���Đ��Ƃ��̌y��Ƃŏ���d��20W���炢��������

748 ���O�FSocket774 (ܯ��� 9a06-P44A)[sage] ���e���F2019/07/15(��) 06:50:12.31 ID:ZUDMX5uP0

>>745-746 �ȑO�̂�z77m-d3h 3570K

����̂�X570taichi 3700x

�d����SUPER FLOWER�@SF-650P14PE�@�O���{��GV-N1060WF2OC-6GD�@HDD��st3000dm001�@1��ł��ꂼ�ꗬ�p

�A�C�h����55W��72W���炢�ɂȂ���

TVtest�N����70W��90W

��ԋC�ɂȂ����̂͌y�߂̃Q�[����70-90W��ŋN�����Ă��̂�100W-130W���炢�ɑ������@

�����d���Q�[���Ƃ��G���R�Ƃ����Ȃ��Ȃ�S����12�����炢�o���Ĕ������Ӗ��Ȃ�������

M2..ssd�����������Ǎ��܂ł�SSD�Ƒ̊������قLj��Ȃ�

���̃A�C�h���̍������ނ���y��Ƃł̏���d�͂̍����傫�����Ƃ́A

�����d�̓X���̏Z�l��X570��X470�ŏ���d�͂̍����w�ǂȂ����Ƃ�˂��~�߂��l����������

>AMD X570 Gaming Plus + 3700X

>Intel SuperMicro C7Z370-CG-IW i7 8700K

>

>WMP�ɂ�鉹�y�Đ�������d��

>AMD 45W

>Intel 15W

>

>PowerDVD17Ultra�ɂ��1440x1080����

>Upcon��������d��

>AMD 74�`76W

>Intel 33�`35W

>

>PowerDVD17Ultra�ɂ��1920x1080����

>Upcon��������d��

>AMD 76�`82W

>Intel 34�`39W

�T���Ȃ���R�s�y���Ă�́H

����ȂɃ��o���̂�

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html Zen2�̃Q�[�����\��3600��9400F�œ����Ȃ��炢������

������2�N���Zen4�܂ő傫�ȕω��͂Ȃ���

����܂ł̓}���`���炢�������ĂȂ���ˁc��

Ryzen�x�����ėo�邗�@

���ꂪ�����Ȃ�

�A���V�̲ײׂ��~�܂�Ȃ��� �_�E�����[�h���֘A���恄�� VIDEO >>24-29 ,31,33,35

�����Ȃ��Ă�

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html Intel Core i7-10510U(15W)�i��14nm+++�̕��j�@�V���O��5248

https://browser.geekbench.com/v4/cpu/13771941 Ryzen5 3600�i65W�j�@�V���O��5249

https://browser.geekbench.com/v4/cpu/13767320 >>24-29 ,31,33,35,38

�����Ȃ��Ă�

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html The��r��������C�[���Ƃ̔�r���r���[���鎞�͕K�����̌������Ă邩���

�uRadeon��3DMark�̃X�R�A�����߂ɏo��X��������v

�\�[�X��

https://thehikaku.net/pc/other/corei7-1065g7.html ����ς蕡����➑̂�G���Ă�l�̓A���h��

�x���`���ʂƌ����̐��\�Ƃ̘����ɋC�Â����Ⴄ�˂�

�A�������܂���������������Ăđ���������������������������������������������������������������������������������������

https://thehikaku.net/pc/lenovo/19ideapad-S540-14.html#ssd ��CINEBENCH R20�ł́ARyzen 5��Core i5�������X�R�A�ł����ARyzen�̓x���`�}�[�N�����͍����X�R�A���o�邱�Ƃ�����A

�����ۂ̃\�t�g���g�����ꍇ�A����قǐ��\�����Ȃ��P�[�X������܂��B

����q���܂����ATMPGEnc Video Mastering Works 7���g�����G���R�[�h���Ԃ́ARyzen 5�Ɓi����PC�Ōv�������jCore i5�͂قړ����ł����B

���R�ɔ�Q�҂�H���~�߂郌�r�����[�̐_��

>>24-29 ,31,33,35,40

�����Ȃ��Ă�

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html ���~�����ׂƃT�[�o�[�ł̃V�F�A�����ɔ]���X���I�[�o�[�q�[�g���n�߂Ă�

>>24-29 ,31,33,35,40,42

�R�s�y�}�V�[���Ɖ��������~

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html Intel�̋ƊE������������Ŏ��Q�Ȃ� https://blog.kaspersky.co.jp/35c3-spectre-meltdown-2019/22205/ https://akiba-pc.watch.impress.co.jp/docs/news/news/1187872.html ����̃A���h�ARyzen fall�ɑ���EPYC fall�����o

360 ���O�FSocket774 (������ Sped-V6Y+)[sage] ���e���F2019/06/28(��) 12:48:37.95 ID:wiHloFCqp [1/3]

google�ɂ����EPYC fall��������܂���

�C���e���͑������Ă��邪AMD�͖���̂��ߊ댯

https://www.theregister.co.uk/2019/06/26/amd_epyc_key_security_flaw/ Intel�̐Ǝ㐫�̓A���h�ɂ�����Ǝ��X����

491 ���O�FSocket774 (ܯ��� 3a0c-HOFD)[sage] ���e���F2019/07/29(��) 10:30:06.50 ID:S/UKAo6s0 [5/8]

Meltdown-BR��AMD�ɂ��������ꂽ���

https://blog.kaspersky.co.jp/35c3-spectre-meltdown-2019/22205/ https://arstechnica.com/information-technology/2019/08/silent-windows-update-patched-side-channel-that-leaked-data-from-intel-cpus/ Red Hat��AMD�ɂ��Ǝ㐫���L��ƌ����Ă���

Red Hat said in a statement that the vulnerability affected both Intel and AMD chips and urged users to update systems "as soon as errata are available

https://www.notebookcheck.net/AMD-Ryzen-CPUs-to-get-microcode-update-with-100-improvements-this-November.436895.0.html Despite their tremendous commercial success, AMD�fs Ryzen CPUs are far from being bug-free.

AMD��Ryzen CPU�́A���ƓI�ɑ傫�Ȑ��������߂܂������A�o�O���Ȃ��Ƃ����ɂ͂قlj�����Ԃł��B

11����{�Ƀ����[�X�����\���CPU�}�C�N���R�[�h�ŁA100�ȏ�̏C���Ɖ��P��

���ɃZ�L�����e�B�ᔽ�Ɋ֘A�������Specter�����Meltdown�ŗL�̌��C�����L��Ƃ����ł�

�C������щ��P�Ɋւ��鐳�m�ȏڍׂ͖��炩�ɂ���Ă��炸�A�V�����}�C�N���R�[�h���Â�Ryzen 2000�����1000�V���[�Y�̖��ɑΏ����邩�ǂ����͂܂��s���ł�

�A���h�S�~�[��3000�V���[�Y�͐[����CPU�o�O�����Ă邩��ȃC���e�����[�ƌ��������Ȃ����

�A���h�͂����ƕ��u�����ߍ���łĐ[���ȏɂȂ��Ă邵�������

https://gigazine.net/news/20191030-amd-ryzen-3000-bug/ �@

AMD��3����Ryzen�A�V�X�e�����N�����Ȃ��Ȃ�o�O�̏C���i�܂� �}�U�[�{�[�h���[�J�ɕ��蓊��

http://2chb.net/r/news/1572534465/ AMD�̕��蓊���̎��L�����m�����

�S�~�[��3000�V���[�Y�͐[���Ȍ��ׂ������Ĉꕔ�C���s�\���Ă���

https://arstechnica.com/gadgets/2019/10/how-a-months-old-amd-microcode-bug-destroyed-my-weekend/ 0xFFFFFFFF ��Ԃ��Ă����ꍇ�͑��̗����W�F�l���[�^�[���g���悤��systemd�͕ύX���Ă���

����ȊO�ɂ��Ǝ㐫���܂�100�ȏ゠����_�� AGESA ComboAM4 1.0.0.4 �ŏC��������

�}�U�[�{�[�h�̃p�[�g�i�[�ł���msi ��������Ƃ�����͓`���Ă���

https://www.notebookcheck.net/AMD-Ryzen-CPUs-to-get-microcode-update-with-100-improvements-this-November.436895.0.html �A���h�ɂ�intel�����Ă���悤�Ȍ��܋��t�����T���͂Ȃ�����ǂ��܂ł��u���b�N�{�b�N�X

>>24-29 ,31,33,35,40,42,45-47

�R�s�y�}�V�[�����~

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html �P�ʉ��h�� https://pc.watch.impress.co.jp/docs/column/kaigai/1231965.html >>24-29 ,31,33,35,40

>>42 ,45-47,49

�R�s�y�}�V�[�����~

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html �w�ǂ͐Ǝ㐫�i�eCVE�ԍ��j�\�Ɠ����ɊeCVE�ԍ��ւ̑�p�b�`���z�z����Ă�

�̂ɖw�ǂ͐Ǝ㐫���L�����Ƃ̉ߋ��̘b�ł�

Google��Project Zero�A�o�O�J���̐V�|���V�[���e�X�g

https://security.srad.jp/story/20/01/10/1521204/ �V�|���V�[�ł̓p�b�`�̐v���ȊJ���̂ق��A�O��I�Ƀo�O���C������邱��

���́A�������猻�݂܂Ŋɘa(mitigate)�ƌ������t���g���Ă���̂��H

Micro-Code�AOS�ƌʃ\�t�g�̒P�Ƃł̑Ώ��ł͖���

Micro-Code�i�ɘa��j+OS�i�ɘa��j+�ʃ\�t�g�i�ɘa��j�̃g�[�^���ʼn���������肾����

Intel��Micro-Code�̊ɘa�����o���Ȃ�

�ȍ~�i�ׂ�h���ׂɂ��ɘa(mitigate)���g�p�������Ă���

Looking At The Linux Performance Two Years After Spectre / Meltdown Mitigations

�X�y�N�^�[/�����g�_�E���̊ɘa����2�N���Linux�p�t�H�[�}���X������

�\�t�g�iOS�ȍ~�j�̊ɘa��ɂ���čł��e������Ǝv����I / O�ł�

https://www.phoronix.com/scan.php?page=article& ;item=spectre-meltdown-2&num=2

P0�X�e�b�s���Oi7-8700k 3127.00/4064.93=0.76926293933 ��23�����̉e����

�ŐV�n�[�h�Ή�Cascadelake i9-10980XE 3134.94/3270.35=0.95859464583�@��4�����̉e���ւƌy�������

�����I�ȃ\�t�g�iOS�ȍ~�j�̊ɘa��ɂ���ĉe����

https://www.phoronix.com/scan.php?page=article& ;item=spectre-meltdown-2&num=11

P0�X�e�b�s���O�ȑO��Core i7 5960X 86%�ACore i7 8700K 84%�A Core i5 9400F 86%�ACore i9 9900K 88%,��12���ȏ�̉e������ �ŐV�̃n�[�h�p�b�`��Core i9 10980XE 97%��3���̉e��

���_

Google��Project Zero���s���S���Ɣ��f�����Δ��\�����

Intel�p�b�`�͊ɘa�ƌ����邪�eCVE�ԍ��ɑ��Ă͊��S�ȑ�ł�

�n�[�h���W�b�N�ɂ��p�b�`�Ń\�t�g�ɘa�̉e�����c����̂̂��Ȃ���P���i��Ő��\�ቺ�����܂��Ă��܂�

�A���A�A���h���܂ޑS�Ă�CPU�ŐV���ȐƎ㐫����������Ȃ��ƌ������͖���

�A���h�ɂ�intel�����Ă���悤�Ȍ��܋��t�����T���͂Ȃ�����ǂ��܂ł��u���b�N�{�b�N�X

>>24-29 ,31,33,35,40

>>42 ,45-47,49,51

�R�s�y�}�V�[�����~

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html ������ނ���intel���炤��ЂƂ͓����i��AMD�}�U�[������ł���A�ߋ��̋L���͎̂�

>>24-29 ,31,33,35,40

>>42 ,45-47,49,51,53

�R�s�y�}�V�[�����~

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html AMD releases a new Radeon Adrenalin 2020 Edition update

>>24-29 ,31,33,35,40

>>42 ,45-47,49,51,53,55

�R�s�y�}�V�[�����~

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html �������肪���Ȃ��Ȃ���AMD���a�l�������n�߂�̂������H

�ɘa�̂��肪�x���Ȃ����Ƃ����������b����

>>58 >>51 ��100��ǂ��ROM���Ă�

�t�@���{�[�C�� ID:axKif8zFr ���R�s�y�}�V�[���Ȍ�

>>59 ���~�����ł���

�V�����̏o�Ă܂���

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html >>60 ���~��ID�R���R��������Ă݂܂���

���߹ Sr4f-xIdg

>>63 ����𗬂����������̂�

Intel��CPU���P���V���ȋ��ЁuCacheOut�v�@����܂ł̐Ǝ㐫�Ɖ����Ⴄ�H

https://techtarget.itmedia.co.jp/tt/news/2003/04/news10.html >>38 GeekBench5

Intel Core i7-10510U(15W)�i��14nm+++�̕��j�@�V���O��1132�@�}���`2664

https://browser.geekbench.com/v5/cpu/1362974 Ryzen5 4500U�i15W�j�@�V���O��1083�@�}���`4744

https://browser.geekbench.com/v5/cpu/1307976 ������������������������������

�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@ ,�@' �L�@�@�@ �@ �@ �@ �M �R�A_ �@ �@ ��

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��20200121��

��H���j�����������������F-1�X�e�b�s���O��Apollo Lake

https://ascii.jp/elem/000/001/956/1956332/ 3.3V�𗘗p����RTC(Real Time Clock)�AUSB 2.0�ALPC Clock�ASD�J�[�h�Ȃǂ�

��H���ԘA�����ė��p�������ꍇ�A���̉�H���j������B

��������(���ΓI��)���d�����쓮�����Ă���ƁA���̃g�����W�X�^���}���ɗ��A

18�������x�ŋ쓮�ł��Ȃ��Ȃ�(or�V���[�g����)�Ƃ������Ƃ炵���B

�����̎��Ӊ�H��Sandy Bridge����̃`�b�v�Z�b�g(�܂�65nm�v���Z�X��

�������ꂽCougar Point����Intel 6�V���[�Y�`�b�v�Z�b�g)�Ŏg��ꂽ��H��

���̂܂ܗ��p�������̂炵�����Ƃ��B

�@65nm�ł̓g�����W�X�^�̐≏���\���\�����������̂ł����̖��͘I��

���Ȃ��������A14nm�܂Ŕ����������ƂŃg�����W�X�^�̑ψ�������Ȃ��Ȃ����A

�Ƃ��������肾�낤���H

�@���Ƃ���Intel 6�V���[�Y�͔���������SATA�|�[�g������Ƃ�����肪�����āA

��x���R�[�������ɂȂ��Ă���̂����ASATA�����ł͂Ȃ������Ƃ����b�Ȃ̂���

����Ȃ��B

�Ȃ�Ƃ��������̖��A�\�z�ȏ�ɃC���e���̃v���Z�X��High Speed Logic��

�S�U�肵�Ă����̂��ȁA�Ƃ����̂������Ȋ��z�ł���B���̔��Ȃ����Ƃ�7nm����

�ł͖�肪���₳��Ă���Ɨǂ��̂����B

>>69 ��H�j����

�Œ���̃t�F�C���Z�[�t���ˁ[�̂�

���邢�͐��������[�U���ʼn����ł���悤�ɂ����܂����̂�

>>69 ����ɖ��s������Ȃ�

�s�ǃ��b�g�����������Ęb�ł����Đv�~�X�ɂȂ�悤�Ȍ��ׂł͂Ȃ�

�ǂ�������������AMD�̓X�p�R�����ėp�I���C���e���ɂ͏��ĂȂ������o�C���s�����Ă��f����HP�̏t���̖@�l�J�^���O���C���e����F��AMD�Ȃ�Ė���

�܂�N���˂���ȍׂ��ȕs�NjC�ɂ��Ȃ���킩�邩���H

>>71 �ł��A���̂��Ƃɕۏ؊��Ԃ̈Ⴄ�`�b�v�����b�g�Ⴂ�ŏo�܂�����ˁH

�s�ǃ��b�g�������������̘b�Ȃ�ۏ؊��ԒZ�����闝�R�͖����̂ł́H

intel��cpu�̋������s�����Ă�͉̂�H���j��������ň�ʏ���Ҍ�����

>>71 Apollo Lake�������ғ��ŐM�����i����������B�X�e�b�s���O�ύX��

�@

https://pc.watch.impress.co.jp/docs/news/1206703.html >�@B-1�X�e�b�s���O�̏�L�v���Z�b�T�ɂ����ẮALow Pin Count(LPC)�AReal Time Clock(RTC)�A�����SD�J�[�h�C���^�[�t�F�C�X�ɖ�肪����A

>�����ғ��ɂ��ŁA�M�����i��������Ȃ��Ȃ�Ƃ����B���̂���F-1�X�e�b�s���O�ւ̒u�����������肵���B

B-1�X�e�b�s���O�̑ΏۃT�[�o�[�͌p���A�����g�p�ɔ����ŐM�����i��������Ȃ��Ȃ�

�����̃C���^�[�t�F�[�X���g�����̂ɂ��Ă͐���ȐM���̂�����ۏł��Ȃ��Ȃ���Ă��ƂȂ��H

��2����EPYC�̗p�T�[�o�[��MS�AGoogle�AAWS�ACloudflare���l�X�Ȋ�Ƃɍ̗p����Ă���

�X�p�R�����č��A�h�C�c�œ�������ς�

���o�C����Ryzen Mobile��4000�ԑ�ȍ~�̂��̂������̗p����č���o�Ă���\��ł���

Intel�͖���F�߂Ă��̉����ׂ̈�Stepping�܂ŕς��đΉ����Ă�̂ɝs���Ƃ���

>>71 ������ƍl�����킩�邪���ʂɐv�~�X����

�ʏ�A�����̂̐≏���\�Ƃ����̂͐�Ώ���̒�i�Ə�������邪

���̏ꍇ�̓��W�b�N�̕t���d������i�������Ă����킯��

���N���b�N�ғ��Ȃ�[�d�d���̒x��Ŏ����d���������邪�A��r�I�ᑬ�̃��K�V�[�f�o�C�X���ƃ����ɐH�炤

�Ƃ�����14nm��3.3��������I�v�V���������ɂ���������

�m�����ψ��ł�1.8�Ƃ����̕ӂ���

�ŋ߂̐M���n�͌����ݒሳ����

�ăG�l���M�[�ȁAFrontier�ɑ������ڂ�AMD�X�p�R��El Capitan�����グ

�C���e���܂����I

El Capitan Supercomputer Detailed: AMD CPUs & GPUs To Drive 2 Exaflops of Compute

https://www.anandtech.com/show/15581/el-capitan-supercomputer-detailed-amd-cpus-gpus-2-exaflops >>79 ����Ȃ̃y���^�S���ŃA�}�]�����E���O���[�v�Ƌ��d���Ă��ė��D�Ǝ҂��O���ꂽ�̂Ɠ����悤�ɍٔ��ɂȂ�Ǝv����Ӗ��Ȃ�

�C���e�������h��j�J���֘A����O���̂͂��蓾�Ȃ��悱��Ȕ����F�߂���킯�Ȃ���

>>80 ����A�t��������ǂ��������ł����ˁH

���i���\�䂪Intel Xeon��舳�|�I�ɏ��EPYC�I�Ȃ����R���Ăǂ��Ȃ�̂�����

1��ӂ�̃v���Z�b�T���̉ߑ������̗p�r���ƒP���ɑ䐔���₹�悭�Ȃ邵

�����R�A�������|�I�ɑ���EPYC�̂ق������\���҂��₷��

Intel���̋��݂��ĂȂ�ɂȂ�̂�����A��

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

Sandy Bridge(2011)������u���Ă����ׂ�V�X�e�b�s���O()�Œ�������Ή��������ƂɂȂ���ă}�W�H

�@�@�@ ,�^:::::::::::::::::::::::::::::::::::::::::::::::::�_

>>87 64bit�A�[�L�I�ɂ�AMD���Z�ł�

>>81 Intel�̋��݂͋��ԈˑR�̃A�[�L�e�N�`����

����EPYC����������������̂́A���i������

EPYC�����̃V�X�e���g�ނ̂�������������

����̂悤�ɐ��\��{���i�����d�C�㔼�����������Ă����

EPYC�̓��A���ȑI�����ɂȂ���

�@ https://gigazine.net/news/20190903-dual-amd-epyc-7742-benchmark/ >>86 ��������܂����R�[���̈Ӗ����m���y���b���Ă�̂��H

�Ǝ㐫�f�[�^�x�[�X�T�C�g�̓o�^��

�C���e����247�̐Ǝ㐫

https://www.cvedetails.com/vendor/238/?q=intel AMD��16�̐Ǝ㐫

https://www.cvedetails.com/vendor/7043/?q=AMD https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=intel Intel��590��

https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=amd AMD��49�� ���uAMD�v���������[�h�ɂ��Ă邽��AMD64���̋L�q���d����������

10�N�ԑ�Ƃ�Ȃ������茎���Ǝ㐫�͍��Ɏn�܂������Ƃł��Ȃ�

�̂���intel�̓Z�L�����e�B�ӎ��̒Ⴂ�Ǝ㐫�����@

�Z�L�����e�B��p�b�`���\�c

2020�N03��05�� 21��00��

AMD CPU��S����ɖk�C���Y���јa�����Ă����ɂ��Ă��܂��Ҏ҂������

https://gigazine.net/news/20200305-amd-cpu-kuroge-wagyu-yakiniku/ �C�O�ł�AMD�z�b�g�v���[�g�����ł�AMD�@CPU�͔j�ꂽ�l����

�Ȃ�Boot ROM�Ƀn�[�h�E�F�A�̌��ׂ�������

>>94 �Y�p�A���h�̐������g�������Ȃ�

>>96 �������ꂽ�s����C���e���������ċ������o���Ȃ������肪�[���Č����Ă邾���Ȃ̂ŐM���Ȃ��悤��

> ����̐Ǝ㐫�̉e������̂́A2020�N����ߋ�5�N�Ԃɔ̔����ꂽ�AIntel�̑�10����CPU�ȊO�̂��ׂĂ�CPU�ł���Ƃ̂��ƁB

> �Ǝ㐫�����S�ɏC�����邽�߂ɂ́ACPU����������K�v�������Positive Technologies�̌����҂͏q�ׂĂ��܂��B

Intel��CPU�́u�C���ς݁v�Ǝ㐫�����͏C���s�\�ł��������Ƃ������A�����ɂ��R�[�h���s��DRM�̉���Ȃǂ��\ - GIGAZINE

https://gigazine.net/news/20200306-intel-csme-vulnerability/ �C���s�͂������ɑ�

Intel��CPU�́u�C���ς݁v�Ǝ㐫�����͏C���s�\�ł��������Ƃ������A�����ɂ��R�[�h���s��DRM�̉���Ȃǂ��\ https://gigazine.net/news/20200306-intel-csme-vulnerability/ ���t�Ɣ��\�����猾���đ���������˂��́H

intel����܂��C���ς݂��ĉR���Ă���

�p�b�`���Ă��Ǝv��������͒����ĂȂ��������Ă����ǂ�����������E�E�E

�����ς݂Ȃ�i�����ق���������

�������x�ቺ�p�b�`�O���Ă����H

>>99 ������Intel����

���L�^����Ă�����e�����������邱�Ƃ��ł��Ȃ��}�X�NROM�ɐƎ㐫���܂܂�Ă��邽�߁A

���t�@�[���E�F�A�ł̊��S�ȏC���͕s�\�ł���ƕ���Ă��܂��B

�܂��ǂ�����ău�[�g�����̓ǂݍ��ݎ��ɗ�����낤

������������������������������

>>101 >>109 �l�J�t�F�̂͌�����K�o�K�o�����炱��ȐƎ㐫�g��Ȃ��Ă������悤�ȁc�c

>>101 ���[�E�\���Ă��̂�

���~��������

�{��R�s�y����A�����z�͂������H

https://gigazine.net/news/20200306-intel-csme-vulnerability/ ��Intel��CPU�́u�C���ς݁v�Ǝ㐫�����͏C���s�\�ł��������Ƃ������A�����ɂ��R�[�h���s��DRM�̉���Ȃǂ��\

>>116 �C���e�������͉����ς݂ƌ����Ă�̂�����

PV�~�����ɓ����Ƃ̃A���`�L���ڂ��Ă��邾���Ȃ̂ɐM�p����Ȃ�

������2�x�����ɏ������ނȂ悱��Ȃ̂������Ȃ킯���Ȃ�

������������

�@�@�@�@�@�@�@�@�@�@�@�Q�Q�Q

�@�@�@�@�@�@�@ �@ �@ '"�L .::.::.::.::.::.::.::.:�M���A

�@�@�@�@�@�@�@�@�@�@�@�@�@�Q�Q�Q

>>124 �Ԃ��ˁ[��

�����ȑ�����ݓ|�����Ƃ���Ȍ�H�s�ׂ���ς܂�����\�߂ɂȂ邼

�C���e���̐��i�͖��Ȃ�����ȏ�̋c�_�͂Ȃ�

�ȏ�

���[�_���Ȃ�������������

�@��~�����c,�@�@�@�@ f�M::'� �,-�-�_ �Q,....-- �_�@�@_,....-=�\�R�\-�-�_

�ŐV�̑�10���ゾ���Ώۂ���O��Ă����

14nm���i�ɂ͘R��Ȃ���������܂����Ă�

�@�@�@�@�@�^�P�P�M�R�@�@�E�B���X���댯�H >>6 /:::::::� !l�Ri ID:SAYQ1NpDp

>>117 �Ƃ��낪�������ĂȂ�����

Intel��CPU�́u�C���ς݁v�Ǝ㐫�����͏C���s�\�ł��������Ƃ������A�����ɂ��R�[�h���s��DRM�̉���Ȃǂ��\

https://gigazine.net/news/20200306-intel-csme-vulnerability/ �ɘa�͊ɘa�ł����Ȃ��̂��ǂ������鎖�Ⴞ�ˁB�������B���Ƃ��B

���S�ɑ_���ʂ�̑��肵�₪������

9900ks�������l����

6700k�Ƃ������S�~�g���Ă�l�������ł���I

����n���h�u�b�N�̔����������

�������낻��u�������Q�͕���Ă��Ȃ��v�Ƃ����������菑�������Ɨ\�z

XP�p��4690K

���Z�L�����e�B�z�[���@�@���\��

>>142 XP�p��Vishela AMD FX 8370

7�p�� Carrizo DDR4 A12 Pro 8870

����

��������Δ�Q�҂͂��Ȃ�

6700��10100�������Ȃ���

���̃X����intel�����ƃX�e�}�n�߂�r��

>>99 ,101��GiGAZINE�f�ڋL�����������Əڂ������{��L��

�ߋ�5�N�Ԃ̃C���e��CPU/�`�b�v�Z�b�g�ɏC���s�\�ȐƎ㐫�BROM��̃R�[�h�ɋN��

https://japanese.engadget.com/jp-2020-03-06-cpu.html �����I�ɂ��̐Ǝ㐫�𗘗p����͍̂������

�ǂ�����Ȃ����Ƃ��đ��݂�������̂�

�Ώۋ@�킪�g��ꑱ����ȏ�͂ǁ[���悤���Ȃ��̂��܂�������

���◘�p����͍̂����Ȃ����AUSB�ڑ����������ǂ��łȂ������I/O���̖̂��

DRM�̃L�[�����Ƃ����ƈ��ӂ������Ď����̃f�o�C�X�ɐG��ē��R�������Q�o���ˁH

�y���~�zIntel�i�C���e���j��CPU�̐Ǝ㐫�A�p�b�`�łǂ������Ȃ���̂ł͂Ȃ������@IceLake�ȑO�͔���������

http://2chb.net/r/poverty/1583533842/ �@�@�@�@�@�@�@�@ �m �P `�[-��@�@�@�@�@�@�@�@�@�@ �C���e���M�҂��~�ς��邽��

���ꂩ��́ACPU��FPGA�ŏo������ǂ����낤���H

>>154 ���o�C�̂͂�����

> ����̐Ǝ㐫�̉e������̂́A2020�N����ߋ�5�N�Ԃɔ̔����ꂽ�AIntel�̑�10����CPU�ȊO�̂��ׂĂ�CPU�ł���Ƃ̂��ƁB

> �Ǝ㐫�����S�ɏC�����邽�߂ɂ́ACPU����������K�v�������Positive Technologies�̌����҂͏q�ׂĂ��܂��B

Intel��CPU�́u�C���ς݁v�Ǝ㐫�����͏C���s�\�ł��������Ƃ������A�����ɂ��R�[�h���s��DRM�̉���Ȃǂ��\ - GIGAZINE

https://gigazine.net/news/20200306-intel-csme-vulnerability/ >>154 ���[�H

�_���ǂނƎ�����Intel�Ƃ������Ă���[�H

�����[�H�܂�Intel�����炩�����H

>>154 ����ʼn�Ƃ������Ȃ�Intel����͂ǂ��Ȃ�̂���

.�@�@�@�@�@ �@ �@ �@ �Q�@�@�@�@�@�Q

HardwareUnboxed���C���e���̔����ɋC�t�������Ă��Ƃ͌��܉�GN�����������Ȃ�

������܂�����w

https://twitter.com/HardwareUnboxed/status/1236079970729865216 https://twitter.com/5chan_nel (5ch newer account)

>>154 Intel���g�����N���T�����߂Ă������炸�A

�K���ŋ���܂��Ă���ƌ������Ǝ㐫�Ɉ�~���������炵�Ċ�Ԃ̊�

������ˎ���n���h�u�b�N�����A�X�V������ˁI

AMD�̂͑��ɒN�ɂł��Č��o����悤�ȃe�X�g�R�[�h�̌��J���~�����Ƃ��낾��

�@. .... ..: : :: :: ::: :::::: ::::::::::: * �B�{�@߁@+�@�

�܂����������Č���3������҂Ƃ�

�挎�͂���ڂ���������A�����͍�����������ނ�

>>101 �͂�����Ƒ�����������A2�����܂Ƃ��݂����ɑ����Ă�

�C���s�\��

>>101 ���V���{���c�H

������Ɖ������Ă邩�킩��Ȃ��ł���

>>154 �V����AMD�T�C�h�`���l���U���̔����AZen�A�[�L�e�N�`���ւ̉e��

�p�t�H�[�}���X�����コ���A����d�͂��팸����AMD��L1D�L���b�V���E�F�C�v���f�B�N�^���W���Ă��܂��B�����I�ɃA�N�Z�X�ł���U���҂��@���f�[�^�𓐂މ\��������܂� �@

�O���[�c�H�ȑ�w�̌����҂́A2011�N����2019�N�܂ł�AMD CPU�ɉe����^����2�̐V�����T�C�h�`���l���U���uCollide + Probe�v�ƁuLoad + Reload�v�����܂����B

Collide + Probe�ɂ��A�U���҂́u�_���R�A�̃^�C���V�F�A�����O���ɕ����A�h���X�⋤�L�������̒m���Ȃ��ɔ�Q�҂̃������A�N�Z�X���Ď��v�ł��܂��B�@

>>149 ���႟������Ɖ���PC�ɑ��ė��p���Ă݂Ă����

>>171 �Ƃ肠�����A�N�Z�X�����Ă����Ȃ�

�s���|�C���g�ōs���Ȃ炻�����炾

AMD�@L1�L���b�V�������ɂ��Ȃ��Ⴂ���Ȃ��Ȃ邩���ȁ@

�Ȃ�C���e���̓��R�[�����x�������

AMD�̐Ǝ㐫�F few bits of metadata

���~�͒m�\���x���Ō������Ă��

�Ƃ����������A�N�Z�X�Č������c

�����I��PC�ɐG���L���b�V���́u�f�[�^�ړ��́v�Ď��ł��܂���(�f�[�^�̓��e���ǂ�

intel���������Đ�`������Ǝ㐫����Ȃ����

>>172 ��

�������Ȃ��Ɨ��p�ł��Ȃ��́H

���p�������Ȃ����Ă����̂ɁA������̎�������Ȃ��Ɨ��p�ł��Ȃ��̂�

�܂�Ryzen�t�H�[���݂����Ȕn���b��^�ʖڂɌ���Ă�̂���

�܂�����l�����낤��

�܁[���~�b�V�����C���|�b�V�u���l�^���B

��J����LAN�̃A�N�Z�X�����v������郌�x�����c�c

�܂����ꂾ��

AMD�͂�����Ȃ��ᖳ�����Ɨ]�v�ɏؖ�����Ă邗

�I�t�B�X�̌x���������܂��傤��

���ꂾ���́u���v

AMD�����u����O�̂������p�b�`�쐻�ς݁B�����Ɠ��ĂĂ����v

> AMD believes these are not new speculation-based attacks.

> Shader Functionality Remote Code Execution (CVE-2019-5049, CVE-2019-5098, CVE-2019-5146, CVE-2019-5147, CVE-2019-5124, CVE-2019-5183)

AMD Product Security | AMD

https://www.amd.com/en/corporate/product-security �@ �Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q

������������������������������

>>190 ���m��CVE����邾���ŋ������Intel�̐_�Ή���

����������������������

�Ă�AMD����ɐƎ㐫���Ȃ��Ƃ͌����Ȃ�����A�����́uIntel�Ɣ�r������i�i�Ɂv���炢�Ɏ~�߂Ƃ��Ȃ��Ƃ�

�u�[�g�����̓ǂݍ��݂𑼐l���c�����ĂĊ��G����Ƃ��������ɂ͑�������

Ryzen�ɃV���{���Ǝ㐫�������������Ƃ��A

AMD���̑������܂Ŕ����������̂��AIntel���������Ђ��Ȃ߂�悤�ޗ��������Ƃ����ЊJ���҂��D���r���^���Ă���˂���

�@�Ǝ�E�U�E���[���h�I�Z�L�����e�B�͎~�܂�A�����ď��ꂾ���I

>>190 �����͂���������

> Shader Functionality Remote Code Execution (CVE-2019-5049, CVE-2019-5098, CVE-2019-5146, CVE-2019-5147, CVE-2019-5124, CVE-2019-5183)

�����GPUAPU�̃o�O�Ɋւ��Ăł��̒���̃��X�g���ڂ�3/7�̍��ڂ̘b�͏I����Ă���

ATM�ɐƎ㐫�����I

>>194 ������������肾�ƔF������Ɏ���Z�p�͂�����Intel�ɖ��������ł́H

>>190 AMD�ɂ��V���ɒlj�

https://www.amd.com/en/corporate/product-security 3/7/20

��ԏd�v���Ǝv���镔����

Following secure coding methodologies

���S�ȃR�[�f�B���O���@�_�ɏ]��

�����̃\�t�g�J���͐Ǝ㐫���炯��

AMD�ł�Intel�Ɠ��l�Ƀ\�t�g�J�������蒼��

�Ƃ̎�

2011�N�ȍ~���s���i���܂ނ�������

https://www.digitaltrends.com/computing/amd-take-a-way-security-vulnerabilities/ All AMD processors since 2011 have had a security vulnerability

https://gigazine.net/news/20200306-intel-csme-vulnerability/ >>205 �gAdditional funding was provided by generous gifts from Intel.�h

�߂�����Intel���������Ă�˂�

���U

AMD�̐V�����Ǝ㐫��2019/08/23��AMD�ɒʍ�����Ă�炵��

The researchers detail the vulnerability in a new paper (PDF link), but the team says they let AMD know their findings

on August 23rd, 2019 in order to give the chip maker time to respond — although AMD has yet to make any public statements on the matter.

���N�ȏソ���Ă�CVE�ԍ�����o�Ă��Ȃ�

>>207 ���܂ł�Intel�͐Ǝ㐫�̔����v���O�����ŔF�߂�ꂽ���V�Ƃ��Ď������Ă���Ă���

���������A�E�E�EAMD�́H�H�H

�Ƃ̈Ӗ����Ǝv���AIntel�̎����Ŋw���ɂ����b���L��Ƃ��ǂ߂�

>>206 ���܂ʼn�����C���s�\�ƌ���ꂽ���Ƃ�

���͕s���̎w�E����Ă��邪

BIOS�ȍ~�̃\�t�g�C���Ō������t���Ă���

�������ݐ�p��ROM������C���s�\

�������ݐ�p��ROM���X�V�E�p�b�`�K�p�ł��Ȃ�

�����܂ŏC��������ĂȂ�I���T�C�g���X�������݂����Ȃ���

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

>>212 �u�[�gROM���ă`�b�v�Z�b�g�����ɑ��݂��ĂȂ���������

���̏ꍇ�`�b�v�Z�b�g�̍Đ��Y����n�߂�K�v����̂ł�

��Ƃ�������낤�Ȃ���A��@���m�����ꂽ��E�E�E

>>208 �������������A�N�Z�X���K�v�ł���L1�������A�N�Z�X�Ď����ĐƎ㐫�Ȃ�H

CPU�̒��ŋN�����Ă鎖�́i�����A�N�Z�X���[�U�[������j�S�Ĕ铽����Ȃ���Ȃ�Ȃ��݂����Ȕ��肪���������Ǝ㐫���Ƃ͎v������

>>206 �匳��ǂ�ł݂�

https://www.ptsecurity.com/ww-en/about/news/unfixable-vulnerability-in-intel-chipsets-threatens-users-and-content-rightsholders/ One of the researchers, Mark Ermolov, Lead Specialist of OS and Hardware Security at Positive Technologies, explained:

Positive Technologies��OS����уn�[�h�E�F�A�Z�L�����e�B�̃��[�h�X�y�V�����X�g�ł���Mark Ermolov���͎��̂悤�ɐ������Ă��܂��B

�h���[�J���A�N�Z�X���擾���Ă���h�@�Ƃ��@�h�����[�g�t�@�[���E�F�A�X�V�������Ă���ꍇ�h

�Ƃ��@�h���Ƃ��A�����܂��͓���ꂽ���b�v�g�b�v���炻��𒊏o���āh

��PC���茳�ɓ��肵����A����������ԂňÍ������ꂽ�����𒊏o�o���邾��

�Ȃ̂Ŋ�{�I�ɐS�z����Ȃ�

�h�C�X���G���̎��ɑ���intel�������������

>>218 ���������Â��Ǝ㐫�Ńp�b�`�ς݂��������Ęb

�Ȃ��p�b�`�̃n�[�h��Linux�J�[�l���Ŏ������Ă��݂���

�P�Ȃ�ߋ��̐Ǝ㐫�ɑ���ʃA�v���[�`���������ăI�`

>>218 ����̐Ǝ㐫(Take A Way)��Meltdown��Zombieload�Ƃł̓��o���̎������Ⴄ(�������y���Ȃ͍̂���̕�)

���Ę_���̒��҂��������Ă��

https://twitter.com/gnyueh/status/1236178639483527168 Intel�̐Ǝ㐫�L���O�̍��͂܂��܂��h�邬�����ɂȂ�

https://twitter.com/5chan_nel (5ch newer account)

impress�������L���ɂ��Ă��w

>>217 �����TPM�̃L�[��������

�Ɩ��p�m�[�g�̃X�g���[�W�Í������䖳���ɂȂ����

>>220 �Ȃ�A�n���h�u�b�N�̊���������

�@�@�@�@�@ʁR�^::::�R.�w===��@

������������������������������

AMD�v���Z�b�T�[�ɂ��Ǝ㐫�݂���BRyzen 7 / Threadripper�܂�2011�N�ȍ~�SCPU �C���e���̂������H

https://japanese.engadget.com/jp-2020-03-09-amd-ryzen-7-threadripper-2011-cpu.html Ryzen�̐Ǝ㐫���߂��Ȃ����ċL���B

�y���~�zIntel�i�C���e���j��CPU�̐Ǝ㐫�A�p�b�`�łǂ������Ȃ���̂ł͂Ȃ������@IceLake�ȑO�͔���������I

http://2chb.net/r/poverty/1583533842/ Daniel Gruss����

>>230 ���������Ă��o����Ȃ�A���ނ���Ηǂ����������̘b�ł͂Ȃ�����

��������_�ł��̕������͌�����ł��������Ǝv����

�܂�Intel�ɂƂ��Ă͂悢�b���Ȓl�i��������Intel�v���Z�b�T����������

����ŐƎ��intel���i���Ă��炦��Ǝv�����ސM�҂̓��Ɍ��ׂ����錏

�ǂ������Ǝ��肠��Ȃ獡��ryzen�ł�����

�قƂ�ǂȂ������R�ŕ����A�N�Z�X��v������Ǝ㐫�Ƃ��C���e�������ɂ���ȓ��R��AMD��

CVE�ԍ����ĕ��ꂽ�甭�s������Ȃ���

�������肪���Ȃ��Ȃ���AMD���a�l�������n�߂�̂������H

Intel�̐Ǝ㐫�́A���܂������UHD BD�Ԃ����ʂ���́H

UHD BD��SGX�̐Ǝ㐫�𗘗p���Ċ��ɔ�Q�ɑ����Ă�

�m���Ă��Ƃ��Ă��ƍ߂̕��@����̓I�ɏ������炠������Ă��Ƃ͕�����H��

�Ȃ�قǁA�u���[���C���R�s�[�ł���悤�ȃ\�t�g��INTEL�łȂ��Ɠ����Ȃ���

>>240 ����ԈႢ

spectre�ȑO���甲����Ă�����ʃ��[�g�̔��������m������Ă���

�����CVE�t�����邱�ƂȂ��铽����Ă���Ǝ㐫�����ɂ�������Ă��Ƃ�

�C���e���͂���ȂƂ��ɋ��g�킸�ɐƎ㐫��ɋ��g���Ǝw�E����Ăď���

>>230 Intel�ɂ͌����҂ɋ����点�Ď����̐Ǝ㐫(Zombieload)�̔��\������ׂ����Ƃ����O�Ȃ������Ȃ���

https://www.techpowerup.com/255563/intel-tried-to-bribe-dutch-university-to-suppress-knowledge-of-mds-vulnerability >�C���e���������̎��R�ƓƗ����𐧌����Ȃ�

�ǂ��������u��������AMD�̐Ǝ㐫�Ɍ���v���ė��������ł���H

Intel�I�ɂ͑��z�Ȋ�t�����������ŁA�u�x�͏���ɂ������Ƃƌ����邾������

�Z�L�����e�B��p�b�`���\�c

Intel CPU�Ɉ��S�ȂǂȂ�!�iCV�F�R���j

ME,SGX,HTT,P6

>>247 �J���i�ׂŋ����ׂ��ĉ������A���~�n�Ƀx���`�\�t�g�̕ʉ��

�ĂȎ�������Ă����悤�ȃ��c���A����Ȏ����]�����_�Ŋ��ɓ��e���ؖ����Ă���悤�Ȃ��̂�

�@�@�@�@�@�@�@�@�@�@ |�@�@_ -�]'''''''""""""'''�[|

�@ �@ �Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��20200121��

�Ǝ㐫�Ȃ�ĕ��H�炦...

>>258 �S���ǂ��̂͑�ς�����ꕔ�����ɂ��Ƃ���YO�A�Ƌ��Ă���悤�ł�

> ��

�W����A�v���P�[�V�����ƍœK���ɉ����āA���S�Ȋɘa�����������ƁA

�����҂̓p�t�H�[�}���X�̃I�[�o�[�w�b�h��2�{����19�{�ɑ�������ƕ��Ă��܂��B

Intel�̃e�N�j�J���y�[�p�[�͓���̐���������ASGX���ł̊��S�Ȋɘa�̃p�t�H�[�}���X�ւ̉e����

�u���[�N���[�h�ɂ���ĈقȂ邪�A�ꍇ�ɂ���Ă͏d��ɂȂ�\��������v�Əq�ׂĂ��܂��B

����ɁA���̃y�[�p�[�ł́A�e�����傫�����ċ��Ѓ��f������������e���Ă���ꍇ�A

�\�t�g�E�F�A�x���_�[�͕����I�Ȋɘa��݂̂�W�J���邱�Ƃ��Ă��܂��B

�܂�SGX�����������ق��������ł��惌�x����

�������A���̖���PC��BIOS�X�V�E�e��h���C�o�E�\�t�g�̍X�V������Ă�PC�Ȃ��15%���炢���H

BIOS����������BIOS����������Ƃ��܂�ɂ��邩��Ȃ�

Intel�̃}�C�N���R�[�h��Windows Update�Ɋ܂܂�Ă邩��l�b�g�ڑ�����Ă�PC�Ȃ�OS�N�����͂���Ȃ�ɓK�p����Ă邾�낤���ǁA�h���C�o�[�̓��o����

Intel��CPU�ɐV���ȐƎ㐫�uLVI�v�������A�l�����Ƃ̋@������o����\����

https://gigazine.net/news/20200311-lvi-vulnerability/ �܂���

�܂�����Sandy��������叟����

�@�@�@�@�@�@�@�@�@�@�@�@�@�Q�Q�Q

>>272 �S����������Ă̂��܂�����

>>272 TSX���Y��Ȃ��ł����Ă�������

�\�t�g�p�b�`�ɂ������CPU�Ǝ㐫�gLVI�h �`���[�o��KU�Ȃǂ̌����҂����\ - ���̓m

https://forest.watch.impress.co.jp/docs/news/1240115.html �܂��啨�������ȁB������comet�������ĂĐ��\�ቺ�҂����Ȃ��B

>>276 ���̃V���{���Ǝ㐫�̗��z�ɔ���Ȏ����𓊂���Intel

�Ƃ͂����A�U�������̃n�[�h������������K���Ȋɘa�p�b�`�ő�ς݈����ɂȂ�낤��

������������������������������

�@�@�@�@�@�@�@�@�@�@�@�@�@ �_�@�@�@�@�@ _,.. -�������]-�@�

>>275 �����AMD�̐Ǝ㐫�ł��Ƃ���������Intel����Ǝ㐫���đ�����

������ƍ������Ă邯��

Ryzen�̐Ǝ㐫���߂��Ȃ����ċL���B

AMD�v���Z�b�T�[�ɂ��Ǝ㐫�݂���BRyzen 7 / Threadripper�܂�2011�N�ȍ~�SCPU �C���e���̂������H

https://japanese.engadget.com/jp-2020-03-09-amd-ryzen-7-threadripper-2011-cpu.html Daniel Gruss����

�u�������(�C���e���̎��������ۂ���)���̔��m�_���𗎂Ƃ����Ƃ��ł��܂����B

����������͂��̘_���Ɍ��炸�L�͂ɍs���Ă�����̂ł���A

�C���e���������̎��R�ƓƗ����𐧌����Ȃ����Ƃ��������v���܂��B

�����łȂ�����̎����͎�����܂���ł����v

AMD�@L1�L���b�V�������ɂ��Ȃ��Ⴂ���Ȃ��Ȃ邩����

AMD�K�[���ĕK�������AIntel�͏�ɃZ�L�����e�B�̌����S�J����w

�C���e���I���^

Intel��CPU�ɐV���ȐƎ㐫�uLVI�v�������A�l�����Ƃ̋@������o����\���� - GIGAZINE

https://gigazine.net/news/20200311-lvi-vulnerability/ �\�t�g�p�b�`�ɂ������CPU�Ǝ㐫�gLVI�h �`���[�o��KU�Ȃǂ̌����҂����\ - ���̓m

https://forest.watch.impress.co.jp/docs/news/1240115.html >>284 ���̋L����

> �����҂͂��̐Ǝ㐫�̓C���e��CPU�ɔ������ꂽSpectre��Meltdown�قǎ��R�Ƀf�[�^�ɃA�N�Z�X�ł�����̂ł͂Ȃ�

> �u�ق�̏����̃��^�f�[�^�v�����o����ɉ߂��Ȃ��Əq�ׂĂ��܂��B

�Ƃ���悤�ɑ債�����Əo���Ȃ�����Ǝ㐫�ɓ��邩����킩���

�f�[�^����ꂽ�Ƃ���ŏd�v�ȃf�[�^�ł���m�����ƂĂ��Ȃ��Ⴍ�A�����ăf�[�^�S�Ă����o����킯�ł͂Ȃ�

>�d�v�ȃf�[�^�ł���m�����ƂĂ��Ȃ��Ⴍ

���^�f�[�^�͏d�v�ȃf�[�^�������̂�

>>284 ���ǂ����CVE�ԍ��͂ǂ�Ȃ�

>>292 ���m�̐Ǝ㐫�Ɋ܂܂��A�݂����ȃR�����g���o���Ă��͂��B

::::::::::::::::::::::::�@����c:::::::::�@::�@::�@::::::�@: ::: :: :�@:�@:

>>284 �C���e���̐Ǝ㐫���߂��Ȃ����ċL���B

�C���e���I���^

Intel��CPU�ɐV���ȐƎ㐫�uLVI�v�������A�l�����Ƃ̋@������o����\���� - GIGAZINE

https://gigazine.net/news/20200311-lvi-vulnerability/ �\�t�g�p�b�`�ɂ������CPU�Ǝ㐫�gLVI�h �`���[�o��KU�Ȃǂ̌����҂����\ - ���̓m

https://forest.watch.impress.co.jp/docs/news/1240115.html �A���h�S�~�[��3000�V���[�Y�͐[����CPU�o�O�����Ă邩��ȃC���e�����[�ƌ��������Ȃ����

�A���h�͂����ƕ��u�����ߍ���łĐ[���ȏɂȂ��Ă邵�������

https://gigazine.net/news/20191030-amd-ryzen-3000-bug/ �@

AMD��3����Ryzen�A�V�X�e�����N�����Ȃ��Ȃ�o�O�̏C���i�܂� �}�U�[�{�[�h���[�J�ɕ��蓊��

http://2chb.net/r/news/1572534465/ AMD�̕��蓊���̎��L�����m�����

�S�~�[��3000�V���[�Y�͐[���Ȍ��ׂ������Ĉꕔ�C���s�\���Ă���

https://arstechnica.com/gadgets/2019/10/how-a-months-old-amd-microcode-bug-destroyed-my-weekend/ 0xFFFFFFFF ��Ԃ��Ă����ꍇ�͑��̗����W�F�l���[�^�[���g���悤��systemd�͕ύX���Ă���

����ȊO�ɂ��Ǝ㐫���܂�100�ȏ゠����_�� AGESA ComboAM4 1.0.0.4 �ŏC��������

�}�U�[�{�[�h�̃p�[�g�i�[�ł���msi ��������Ƃ�����͓`���Ă���

https://www.notebookcheck.net/AMD-Ryzen-CPUs-to-get-microcode-update-with-100-improvements-this-November.436895.0.html �A���h�ɂ�intel�����Ă���悤�Ȍ��܋��t�����T���͂Ȃ�����ǂ��܂ł��u���b�N�{�b�N�X

�P�ʉ��h���@ https://pc.watch.impress.co.jp/docs/column/kaigai/1231965.html �w�ǂ͐Ǝ㐫�i�eCVE�ԍ��j�\�Ɠ����ɊeCVE�ԍ��ւ̑�p�b�`���z�z����Ă�

�̂ɖw�ǂ͐Ǝ㐫���L�����Ƃ̉ߋ��̘b�ł�

Google��Project Zero�A�o�O�J���̐V�|���V�[���e�X�g

https://security.srad.jp/story/20/01/10/1521204/ �V�|���V�[�ł̓p�b�`�̐v���ȊJ���̂ق��A�O��I�Ƀo�O���C������邱��

���́A�������猻�݂܂Ŋɘa(mitigate)�ƌ������t���g���Ă���̂��H

Micro-Code�AOS�ƌʃ\�t�g�̒P�Ƃł̑Ώ��ł͖���

Micro-Code�i�ɘa��j+OS�i�ɘa��j+�ʃ\�t�g�i�ɘa��j�̃g�[�^���ʼn���������肾����

Intel��Micro-Code�̊ɘa�����o���Ȃ�

�ȍ~�i�ׂ�h���ׂɂ��ɘa(mitigate)���g�p�������Ă���

Looking At The Linux Performance Two Years After Spectre / Meltdown Mitigations

�X�y�N�^�[/�����g�_�E���̊ɘa����2�N���Linux�p�t�H�[�}���X������

�\�t�g�iOS�ȍ~�j�̊ɘa��ɂ���čł��e������Ǝv����I / O�ł�

https://www.phoronix.com/scan.php?page=article& ;item=spectre-meltdown-2&num=2

P0�X�e�b�s���Oi7-8700k 3127.00/4064.93=0.76926293933 ��23�����̉e����

�ŐV�n�[�h�Ή�Cascadelake i9-10980XE 3134.94/3270.35=0.95859464583�@��4�����̉e���ւƌy�������

�����I�ȃ\�t�g�iOS�ȍ~�j�̊ɘa��ɂ���ĉe����

https://www.phoronix.com/scan.php?page=article& ;item=spectre-meltdown-2&num=11

P0�X�e�b�s���O�ȑO��Core i7 5960X 86%�ACore i7 8700K 84%�A Core i5 9400F 86%�ACore i9 9900K 88%,��12���ȏ�̉e������ �ŐV�̃n�[�h�p�b�`��Core i9 10980XE 97%��3���̉e��

���_

Google��Project Zero���s���S���Ɣ��f�����Δ��\�����

Intel�p�b�`�͊ɘa�ƌ����邪�eCVE�ԍ��ɑ��Ă͊��S�ȑ�ł�

�n�[�h���W�b�N�ɂ��p�b�`�Ń\�t�g�ɘa�̉e�����c����̂̂��Ȃ���P���i��Ő��\�ቺ�����܂��Ă��܂�

�@

�A���A�A���h���܂ޑS�Ă�CPU�ŐV���ȐƎ㐫����������Ȃ��ƌ������͖���

�A���h�ɂ�intel�����Ă���悤�Ȍ��܋��t�����T���͂Ȃ�����ǂ��܂ł��u���b�N�{�b�N�X

����҂��ߓx�Ɋ�Ƃ̔���C�ɂ��Ăǂ������

>>298-300 �C���e���̐Ǝ㐫���߂��Ȃ����ċL���B

Intel��CPU�ɐV���ȐƎ㐫�uLVI�v�������A�l�����Ƃ̋@������o����\���� - GIGAZINE

https://gigazine.net/news/20200311-lvi-vulnerability/ �\�t�g�p�b�`�ɂ������CPU�Ǝ㐫�gLVI�h �`���[�o��KU�Ȃǂ̌����҂����\ - ���̓m

https://forest.watch.impress.co.jp/docs/news/1240115.html �@�@�@�@�Q__

��Ђ̔��オ�`�Ƃ������o�����炻������@���̐M�҂ł���

3�_

>>304 ���ꂪ���~�[�ƌ����������ł�w

>>299 ���܂��炩�Ȍ����i��ʐ��Y��ʔ̔��ł��ꂾ���҂��܂������Č���ꂽ��

����ɑ��Ă͔����������肦�Ȃ��������͂ǂ��l���Ă��������̓\���Ă���̂��H

���قɍD�ӓI�Ȑl�Ԃł��������邼����́B

���S�Ȋɘa��Ƃ����p���[���[�h

>>300 ���S�Ȋɘa���i�����j�s�\�ȐƎ㐫�����đ����ɏo�Ă����Ƃ���ł����

�����̂ł���������ȁB

���o�C�Ǝ㐫�����o����Ƃ����̊��S�Ȋɘa�\��邩��

�ɘa��͊ɘa����ɘa�ƌ����Ă�킯��

�Z�L�����e�B�[�S�z�Ȃ�

>>298 �300 ���{�W�O��Intel�̍����������̂�w

>>312 ���S�Ȋɘa�Ă̏㌊���炯����������c

���X�Əo�Ă��Ă�����

�\�t�g�p�b�`�ɂ������CPU�Ǝ㐫�gLVI�h �`���[�o��KU�Ȃǂ̌����҂����\ - ���̓m https://forest.watch.impress.co.jp/docs/news/1240115.html ������������������������������

�y�ߕ�z�ŋߔ��o����Intel CPU�̊�㐫�wLVI�x�ɑ���ɘa����g�p�����OpenSSL���̃p�t�H�[�}���X��10����1��

http://leia.2ch.net/test/read.cgi/poverty/1584052152/l50 �u���S�v�Ȃ�u�ɘa�v�ɂ���ĐF�������Ă��܂������̐��E�������ĂэʐF���悤�ƌ����̂��A������ז����Ă��邩���T�@�@�@�I�I

��o���ĂȂ��̂ɏo���Ă邱�Ƃɂ��Ă����ĕK���ɗi�삵�Ă��l�����킢����

���S���ĉ����������ĈӖ�����Ȃ���ł����H

���S�ɉ������邽�߂ɂ͊��S�ɉ������Ȃ���Ȃ�Ȃ�

�iIntel�̐Ǝ㐫�F�j

�@ �Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q�Q

����ȂɃG���b�^���ߍ��ނ̋t�ɐ����Ȃ��H

�@�@ �@ �@ {::{/��=��=��V:/

>>325 �����������1600AF��m��Ȃ��̂�

>>327 ���̌����������������ɁA�]�ڂ�������āA�R����܂��h�o�h�o���ꑱ���Ă�悤�Ȃ���

�����̂��̂�intel���i�̑��݉��l�������킯�ŁA���̖��s����܂Ŋ��Ƌ��ɐ�����̂�

���܂�̍����x���Ǝ㐫�����ɔ]�������ꂿ�܂����̂�

SGX����4K�u���[���C�̍Đ��Ɏg������

�\�t�g�E�F�A�ɂ��C���������Intel CPU�̐Ǝ㐫�uLVI�v https://pc.watch.impress.co.jp/docs/news/1240573.html �@�@�@�@�@�^�P�P�M�R�@�@�E�B���X���댯�H >>6 /:::::::� !l�Ri �܂�����Ȕn���ȃX���𗧂ĂĂ���̂���������

�������uUAC�������S�N�v�ł�

�����ǂ��Ă̂����邪�����ł����|�S�ƌ����Ă�ʂ�m�\�ɏ�Q�̂���l���Ȃ�Ƃ����S���邽�߂̍s�ׂ����̎�̍r�炵

>>335 >>335 �Ƃ������Ă��O�����Ă���

�������K���̒�����������

�n���Ȃ̂͂��O����C���e���M�҂���

�l�Ԃ̖Ɖu�ɂ͌��ׂƂ܂ł͂���Ȃ��Ă�

����Ȃ킯��

�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@_�Q�Q

���p���[���[�h

���̂����A�u�T�ԕm��Intel w�v�s��������߂�������

�C���e���ɂ����͂����c�����炯����˂����j

������PC��SGX�@�\�g���ĂȂ���Ȃ�Ă��Ȃ�����A�����͑��肾

LVI��SGX���g�p�����\�t�g���_���₷���Ƃ��������ŁASGX��Ώۂɂ��Ă����Ȃ�

SGX������6700K��������̉��͑叟���Ƃ������Ƃ�

�K����SGX�����̖��ɂ������̂��낤��

>>356 ����Ȃ��sandy�܂łƃC���e�������J���Ă邩�킩�邩�H

>>357 Sandy�������Ȃ��Ȃ���ł��Ȃ�����

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

�̐S�̃f�X�N�g�b�v��IceLake�����o��̂��A�S���悪���ʂ��Ȃ�����ł́A���܂��炭AMD���g�������Ȃ����낤��

���\�o�Ȃ�����ȓd�̓m�[�g�݂����ȃ|�W�V��������

���N���b�N�ێ������܂܈��肵�ĉ����Ȃ��Ȃ����Ȃ���Ȃ����Ǝv���Ă遄Ice Lake

Ice Lake�͏ȓd�͂����^�킵����

�@�@�@�@�@�@�@�@�@�@�@,.-- �__,,.�-�.��Q

�Z�L�����e�B��p�b�`���\�c

�@�@�@�@�@�@�b�@�@�@ �@ |�@�@�@�@�^�@�[�@�@ �����@�@| |�@�@.�@|

������������������������������

�y���~�zIntel�i�C���e���j��CPU�̐Ǝ㐫�A�p�b�`�łǂ������Ȃ���̂ł͂Ȃ������@IceLake�ȑO�͔���������I

http://2chb.net/r/poverty/1583533842/ Intel����i870����7700�܂ł��[���ƂS�R�A���Ĕn�������

>>370 Ryzen�o�ĂȂ������瑽�����������C���X�g���[����4C8T�~�܂肾�����낤��

>>371 �ق��Intel�M�҂���Intel�Ɠ�����Ȃ��Ŕn���ł��ːi�����Ȃ�

>>371 �V�X�e���o�X�̐v�����̂ւœK�݂���������

������R�A������Ɛ��\�o�Ȃ��Ȃ邵

�T�[�o�[�����͐₦���R�A�����₵�Ă���

AMD������8150���炸�[����8�R�A�����

8�R�A�Ȃ����}�V�����

ZEN��8�R�A16�X���b�h�ɂȂ��āAZEN2��16�R�A32�X���b�h�����c�c

�o����܂ł́ACPU�����Ӄ`�b�v���܂߂������I�ȃZ�L�����e�B��

�@��~�����c,�@�@�@�@ f�M::'� �,-�-�_ �Q,....-- �_�@�@_,....-=�\�R�\-�-�_

�u���y�����̎���AMD���X�Ɍ����Ă��l�͍��ǂ�ȋC�����Ȃ�

������������������������������

>>382 �u���y�����̍��͕����������ƁA�܂Ƃ��Ȃ��̏o���悤�ɂȂ�����

���炢�����v���ĂȂ���

zen2�o��������ău���y�����̐��\���オ��킯�ł��Ȃ����]�����ς��Ȃ�

�M�҂���Ȃ�����A�o�����̑S���J�߂���A���\�����Ă��������[�J�[�����������肵�Ȃ���

����FX�Ɣ�r���Ď����グ�Ă����̂��A���x�̂��߂ɃZ�L�����e�B���]���ɂ���

�ܘ_����Intel���R�X�p�ŋ���CPU�����Ryzen��������Intel�ɂ��邯�nj���͐Ǝ㐫���M���zCPU�Ȃ�ĐM�҂�������Ȃ���� �ʂɐM�҂���Ȃ��̂�Intel���S�~������@������Intel�M�҂���������݂̂͂ĂĊ��m

>>385 �����͐Ǝ㐫���m���ĂȂ�����������ɖ��Ȃ������ł���

���̓s�x��������I�����Ă����Ă����̘b

����FX��I��A��Intel��I�Ԃ̂͂ǂ������Ă�Ǝv�����ǂ�

�@�@�@�@�Q__

>>387 ���Ȃ�O����HTT�Z�p�̊댯���͎w�E����Ă����ɂ��ւ�炸���ӂ�������

���܂��������������őS���[�U�[���댯�ɎN���Ă����킯�����ǁA

��������ʘ_�Ƃ��ĕЕt���Ă����́H

HTT���n�C�p�[�E�X���b�f�B���O�E�e�N�m���W�[

�Z�L�����e�B�̓T�[�o�[�Ƃ��͋C�ɂ��邯�njl�͂��܂�C�ɂ��Ȃ�����

�C���e���̓p�b�`�K�p�Ő��\���������Ȃ�

�R���b�g�X������

�yLGA1200�zIntel Comet Lake Part1�y14nm+�z

http://2chb.net/r/jisaku/1584373322/ >>392 �������Ɏ���܂ŕ��u�������Ă����Ȃ�ē����̏���҂ɂ͒m��R���Ȃ�����

���̎��_�ł̕]���┃�����͂����Ȃ邾�낤���ǁA

�U��Ԃ��Ă̕]���͂܂��ʂł���B

>�U��Ԃ��Ă̕]���͂܂��ʂł���B

�Ǝ㐫�Ȃ�ĕ��H�炦...

Ice Lake�ȑO�̃C���e��CPU��+�\�t�g�ɘa�ł̐��\�̍�������

���Z�L�����e�B�z�[���@�@���\��(�ݐϓI��)��

�C�X���G���ɊJ������u���Ă���Ă��Ƃ͗��v�⎑���̈ꕔ��

::::::::::::::::::::::::�@����c:::::::::�@::�@::�@::::::�@: ::: :�@:�@:

������������������������������

�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���܂Œቺ����I

�Z�L�����e�B�p�b�`��77%���\�c

�����č��X�p�R�����\��ύX���āAAMD�ɂȂ��ww

���ɃC���e���ɐ^�̃��C�o����!? AMD�����o�C�������v���Z�b�T�Ryzen 9 4900HS��Ryzen 9 4900H��\

�g������̕������A�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���܂Œቺ����I

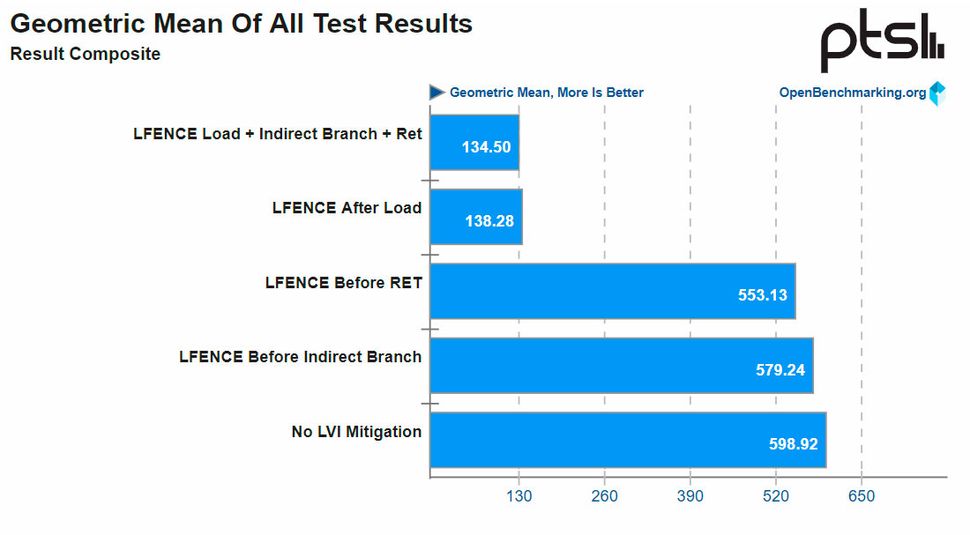

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B �p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77�����������܂���

LV1�Z�L�����e�B�p�b�`��23%�̐��\�c

�y�ߕ�zPassmark����AIntel�̐��l�𐳂����l�ɉ��肵�Ă��܂�

>>412 ����H�o�X�}�[�N�ւ̈��̎x�������ꂽ�̂��H

2700K 5790

>>412 ������ăp�b�`��̐��l�H

>>412 Ice Lake��Zen2�̃f�[�^���~������

>>413 ���~�ߗ������]�T������Ȃ������Passmark�ɂ����悱�����Č������˂��肾�낤

���Ɛe��AMD�̐Ǝ㐫�T���ɔ���ȓ��������Ă�݂���������

>>419 >>415 �p�b�`�ȑO��Passmark��Ryzen�_�������Ő��l�����Ęb��ɂȂ����u�x�x���`

>>412 ������߂āIIntel�t�@���{�[�C�̃��C�t�͂Ƃ����Ƀ[����I�i�[���Ƃ͌����Ă��Ȃ��j

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��20200121��

>>424 Meltdown-BR [CVE-2017-5754]��AMD�Ŕ������Ȃ�����

�@. .... ..: : :: :: ::: :::::: ::::::::::: * �B�{�@߁@+�@�@�

�@�@ �@ �@ {::{/��=��=��V:/

>>419 �C�X���G���̖^�ЂƂ���w

Ubuntu2004��AMDRyzen�ւ̍œK�����i�݃x���`�}�[�N������

https://www.phoronix.com/scan.php?page=article& ;item=ubuntu-2004-ryzen&num=1

�@�@�@�@�@�@�@�@�@�@ |�@�@_ -�]'''''''""""""'''�[|

Ubuntu 20.04 LTS�Ƃ����Ə���

LV1�Z�L�����e�B�p�b�`��77%�����\�c

�g������̕������A�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77�����ቺ����I(�܂�p�b�`�K�p�O���1/3�܂Ő��\��)

���낻��AMD�͐����H�ꌚ�Ē������ق�������w

���Ē������Ȃɂ�AMD�͂Ƃ����̐̂�Fab���蕥���ăt�@�u���X�ɂȂ��Ă��

���̕��Ђ��ăp�[�W�����Ƃ���28nm����̔����S�����s���Ă邩���

���낵����������

14nm��GF���Y������

>>439 ���͊J���o���Ȃ���

�T���X�����甃���t���Ă����Ⴂ�����

�@�@�@�@�^: : : : : : /: : : :�^/:�@�Ǝ㐫�@: : : :.!: : : : : : �_

>>440 �ǂ��ɂ��Ȃ�Ȃ��̂������Ă���������Ō㕅��Ȃ��ʂ�č���TSMC�Ƃ�낵������Ă邾��

�������g�����ɂȂ�Ȃ�10nm�ł��܂ŃI�i�j�[��������肾��H

�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@__�@�@�@�@�@�@�@�@�@�@�@ __ _,, -�[ ,, �@�@�@�@�@�@�@ �@�^::::::�V " �M�M�R��R:::�R

������������������������������

�g������̕������A�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���܂Œቺ����I

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B �p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77��������(���\��)���܂���

�@�@�@�@�@�@�b�@�@�@ �@ |�@�@�@�@�^�@�[�@�@ �����@�@| |�@�@.�@|

�@�@�@�@�@�@�@�@�@�@�@�@�@�Q�Q�Q

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��2020319��

���Z�L�����e�B�z�[���@�@���\��(�ݐϓI)��

������������������������������

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

https://www.techpowerup.com/264985/intel-rocket-lake-s-platform-detailed-features-pcie-4-0-and-xe-graphics �N���ɏo���Ă�ZEN3�ɛj��E���ɂ��ꂻ���B

>>454 > Intel Software Guard Extensions(SGX) have been removed from Rocket Lake-S CPUs & platform

SGX�唚�������

�������SGX�͐Ǝ㐫�̉����ŁA�C�����ł��Ȃ����ĔF�߂������R����Ȃ�

�V�A�[�L�Ƃ������`����P6�n�R�A����

10nm�ł̓N���b�N�グ���Ȃ��̂Ŏ��Y�B14nm�Ƀo�b�N�|�[�g������Ȃ������B

SGX������ł�

SGX����UHD BD�Đ��ǂ�����낤

�@ (�@ )�@UHD BD�

�����ς��i5�����Ƃ������܂��܂������肻������

>>461 �����قNJF�g���ĂȂ����c�c

�m�����Ãu�b�N��AMD��SGX�����ĂȂ�����UHD BD�Đ��o���Ȃ����Đ����ĂȂ����������H��

SGX����������AMD�̓Z�L�����e�B���ア�Ƃ������Ă���

�@�@ �@ �@ {::{/��=��=��V:/

�@�@�@�@�Q__

������������������������������

�@. .... ..: : :: :: ::: :::::: ::::::::::: * �B�{�@߁@+�@�@�

>>457 UHD-BD��PC�ōĐ��s�\�ɂȂ�ȁA�A�A

UHD-BD�̃h���C�u����Ă郁�[�J�[���匾��Ȃ��낤��

�����N

�ƂȂ�ƁAPS5��X�����ȁH

PS5��Xbox Series X��UHD BD�Đ��\���낤����

>>478 TPM��SGX���Č��X�̖����Ⴄ���E�E�E�B

SGX�Ȃ��ōĐ��ł���悤�Ɋɘa�����̂��낤

>>480 UHDBD�̊��S�Ȋɘa����H

LV1�Z�L�����e�B�p�b�`��77%���\�c

���o�ő匴���̋L����ǂ߂�Ƃ͎v��Ȃ�����

�������ɓ�̔����̊�Ƃ݂����Ȓ��₽�킯�Ă�Ȃ��悤�ł͂Ȃ�����

��AMD�������u���o�v�������l�C���e���̎���

https://www.nikkei.com/article/DGXMZO56478060W0A300C2000000/ �@�Q�@�@�@�@�@�@�@�@�@�@�@�@�_:.:.:.:.:.:.:.�_�_�@�@ �� ��

�@

>>475 �h���C�u���[�J�[�͊��ꂽ�ق������v�����邩�犽�}����Ȃ�

�ł�SGX�폜���ăZ�L�����e�B�������ꂽ�猩�邱�Ƃ���o���Ȃ��Ȃ邶���

����intel���Z�L�����e�B��ƍߕ��ɂ���SGX�ň͂����ݑ_����

�@�@�@�@�@�@�@,�@- ���T �M�Rr'�L�@ �@ �M��

>>489 �Ǝ��̃v���e�N�V������������Ƃ��Ă����˔j����Ċ��ꂽ���̔�Q��

�v�������̂͌�������ȁASGX�ɂ��Ă����Έ��S�ł����Č�������(������)

������������Intel�̐ӔC�ɏo���邩�炶��Ȃ�����

����SGX�g���Ċ���悤�ȃ\�t�g���ł����̂��H

�@�@�@�@�@�@�@�@�@�@ |�@�@_ -�]'''''''""""""'''�[|

�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���܂Œቺ����I

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B �p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77��������(���\��)���܂���

>>491 Intel���f��Y�Ƃ���ܒ@���ɂ����킯����

���ڕ���O�ɃV���A���C�Y���Ď�����̒��ڏ����ł̕���\���@�\�̖������ł�?

>>492 ����l�ȃ\�t�g������Ȃ�SGX�𗘗p����\�t�g�Ɏd���ނ�

�G���[���o��l�ƈێ��I���s���ɓǂݍ��ރR�[�h�ɍH����

Intel CPU�g���Ă�Hyper-V�L���ɏo����Windows�g���Ă�l��

�@�@�@�@ �@ |

2018�N���ɊJ�����邱�Ƃ����߂܂������A2019�N��Ryzen�̂��܂��܂Ȗ��Ńf�o�b�O�ɒǂ��܂����B�ŏI�I�ɖ�肪�������i�ƂȂ��Ă��܂������߁A�ʎY�Ɏ����Ă������Ƃ������܂���ł����B������������A2019�N���ɂ͐��i�Ƃ��ďo������ł����ǂˁB

https://pc.watch.impress.co.jp/docs/topic/feature/1242443.html ���ň����̃A���S�~����������������������������������������

�P���ɊJ�����邤���ł̃m�E�n�E�s���ƁA��肷�������i�߂��Ȃ�������H

�P�ɐ[�Z���ɋ��_�������Ė����Z�p���^�Œ��؊�Ƃ���Ă�̂ɒ�]��������Ă����̘b�Ȃ悤�ȁc�c

>>500 �Ȃ�ł��������猾���Ԃ������Ďd���Ȃ����Ãu�b�N6700K(��)

Ryzen2600�Ɣ�ׂē���hdd���g���Ă�̂ɃT�u��i3 3220�����b�T���Ȃ�

�����TDP�̍l��������`�b�v�Z�b�g�̋@�\����BIOS������

���Z�L�����e�B�z�[���@�@�@�@���\��

>>496 �����ʂ���s���������閽�߁i�������o���A���߁j

����\�����A�E�g�I�u�I�[�_�[���قڂԂ��E�����߂Ƃ�������

���\���̂Ă�

�܂������ȃS�~���ł���

���\�������

�c�C�b�^�[�Ō���������4gamer�̌��؋L���Ƀ����N�\���Ă�

https://www.4gamer.net/games/344/G034458/20180119015/ ���̋L���Ȃ�Spectre�EMeltdown���\�����̋L���Ȃ��

���͑��ɂ������������Ă�Ǝ㐫����d�˂�Ƃ����Ɛ��\�����Ă��

>>511 ���o�������Č�����Ƃ����Ȃ��ǂ��B

Pen3-M �� Athlon XP-M �̍�����g���Ă��Ă̊��G�̒~�ςł����Ȃ���B

���X Intel��AMD��TDP�̉��߂������A�Ӗ������ɈႢ�������ˁB

Intel CPU �̓g�b�v�X�s�[�h�Ŏg�������Ă��A�����Ƃ����ԂɔM�\����

�n���O�A�b�v�꒼�����������ǁA�T�[�}���X���b�g�����O�Ńt���[�Y���Ȃ�

�������̂�����t���āA�ꌩ����Ǝ~�܂炸�����Ă���邩��ˁB

������A���肷���q�[�g�V���N�O�������ăt���[�Y���Ȃ��ł���B

����� AMD�̌X���́A������TDP���Ă����̂��ȁA�Œ���x�̕��M���\��

�v������̂���X���o�C���v���Z�b�T�̌X���Ɋ����Ă����B

Mobile AthlonXP-M �̍�����t�@���Ԃ�Ă��邳�����A�M�X�����A

����܂�ǂ�����Ȃ�����ǁA�������x��������߂��Ȃ��̂�

�����b�g�����Ⴡ���b�g�������B���邳�����ǃL�r�L�r��������蕿�Ȃ̂��B

�ŁAGPD WIN �̓K�W�F�b�g�D�����炷��Ζ��̂���R���Z�v�g������

�ϋɓI�ɔM����������\�͂ɕs��������Ɗ������B

����܂ł̃��f�����A�Ԃ�Ďg���̂ɂ͑S�������Ȃ������ŁA

Intel������ĂȂ��V�X�e�������낤���Ďg���Ă��邩�̂悤��

�����邽�߂̑[�u������Ă��邩�琬�����Ă邾�����Ǝv���̂�B

�@�@ �@ �@ {::{/��=��=��V:/

>>512 �̂̎v���o�͔���������ł���(���)

�t�����[�h�ł̗�p��Intel�̕������o��

���~�̓C���e������ɐ����Ă���w

AMD��GPU�ƐV�^�̔��̍Ŋj�S���̐v�}�ƃ\�[�X���R�炵����

Intel CPU�͐V�^�R���i�E�C���X�Ɋ������Ȃ��́H

intel�叟���E�B���X�Ƃ����ϑz���̕a�C�ɂ������ĂĈꐶ����Ȃ���

�Ǝ㐫�Ȃ�ĕ��H�炦...

>>514 �v���o�ł͂ǂ������ǂ����ŕ��Ƃ����F�������ǁB

Intel CPU �́A�t�����[�h���̖җ�ȔM�㏸�̏u�ԂɁA

�X���b�g�����O�ň�C�ɃN���b�N�_�E�������ď���ɗ�߂��Ⴄ����A

��p���肪���Ȑv�ł��A�Ȃ�Ƃ��n���O�A�b�v�����ɓ������Ⴄ�B

�t�����[�h�͒Z���Ԃł���J�^���O��̃X�y�b�N�͌��h���ǂ�

�ł��邵�A�p���I�ȗ�p������ĂȂ����̃N���b�N�_�E���^�p��

�t�@�[�����x���Œ������ĕ����̃N���b�N�{���ɃL���b�v�t����

�o�ׂł���̂�Intel�̂��������B

amd�̃}�V���g���Ă�ƃn�b�J�[�����Œm�I���Y������������邯��

�v������64�R�A���炢���ڂ��āA���b���Ƃɏ��ԂɃR�A���ւ��Ă����āA�ŏ��̃R�A�ɖ߂鍠�ɂ͍ŏ��̃R�A���₦�Ă���O��ŁA

�����A���h�̓\�[�X�R�[�h�𓐂܂��̂Ŋ댯

AMD��GPU��intel�}�V���ŊJ���A�����Ă邩���

�C���e���͐�HDCP�̃}�X�^�[�L�[�𗬏o����������

AMD�͕����v�}���܂ꂽ����

intel�͂���̊J�����[�_�[���Ă��C���h�l�����Ă邩��v��˂����낤���A�~�����Ƃ��날��H

���v���I�댯�Ȃ̂�SGX�ڂ��Ă钆�Â�6700K�����炗

>>529 �V�����̊�ƂƂ��~������ł���

����ł�����Radeon����������ł��邩��C���e����Nvidia��o�C��GPU����Ă��Ƃ͂������ċ��o���Ă��̐v�}�����Ă��

>>531 ����Ȃ����グ�������ĉ���ł��Ȃ�����i�ׂ܂݂�ɂȂ邼

>>532 ����Ȃ��Ƃ͂Ȃ�

Verilog�̐v�}��V�~�����[�^�[�c�[������\�[�X���������قƂ�ǂ̒m�I���Y�������Ă邩��

�C���e����nvidia�K�͂���Ȃ���GPU�ƊE�����l�Ȃ炱�̕��@�Ȃ����ł�����Ďv�������Ƃ��\�ȃq���g�̎R�������

AMD�͏I������悱�̂��R�炵�̓J�E���g���Ă�-1000�Ő�����ׂ�����

AMD�̐Ǝ㐫����1016�������Ɛ�����ׂ�����

>>533 ����ȊȒP�ɂł���Ȃ�W����������Ă�intel��infinityfabric�̓������ŏo���Ă��

>>533 ���ō�����ł���

�C���e���ȊO��ARM�̎I�p�ƃ}�U�[����Ă�Ƃ�����قړ����Z�p�̌n�����NJ��S�ɗ��킷�鐫�\�Ƌ@�\���o���Ă��邵

>>534 �N���X���C�Z���X�őS�Ă�nvidia GPU�v�}�ɃA�N�Z�X�o����Intel�ł����̒��x��GPU�������Ȃ���ł���

�������Č����̂́A�قƂ�ǍœK���Ȃ���A��������琫�\���o�Ȃ��ē�����O�B

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

�n�����ێ炵�Ă���邩��X���������Ȃ�

�@�@�@�@�@�@�@�@�@ �@ �@�@�@|�@�@�@�@�@�@�@�@�@�@�@�@�@�@ �@ |

>>512 Quake3�̃Q�[����ʏo���Ȃ���q�[�g�V���N���O������v���o������

Pen4�͑��x���Ƃ��ăn���O�����ɂ���̂ɑ�AthlonXP�͊O�����u��CPU�đ�������Ȃ�

���̂����AMD�̓R�A�����ł悭���Ȃ�

����

https://wccftech.com/amd-stolen-gpu-ip-exclusive/ ��̃t�@�C���{�����������l�������ɂ́AAMD�̐����ʂ�ő債�����e�͖����������Ă�

>>516 ,528

���o�����͓̂Ɨ������ꕔ�̋@�\��Verilog�t�@�C���ł����āAGPU�R�A�̐v�}�ł͂Ȃ�

>>523 >>527 >>531 AMD�Ǝ��̐v����Ƃ����݊�������������A�����������Ă��w�ǖ��ɗ����Ȃ�

>>533 ,536

�ق��A�q���g�̎R�������

https://patents.google.com/?assignee=Advanced+Micro+Devices >>544 �Ȃ�ł���ȃL�`�K�C���݂��������H

����Toms hardware�̂�������Ȃ�

�����`�����l���ł͂��������Ȃ����ǂׂɂ�������o����Ă邩��

���ł�����ꂽ�c��������

��������������

>>547 �O�l�͂��������̑�D�������炳

�X�}�z���e�Ō�����������~���ɓ������ĕ��ӂ�����

Pen4��1/3���炢�̊m���Ńu���[�L�|����Ȃ��Ď��ʂ�Ȃ����������H

���Z�L�����e�B�z�[���@�@�@���\��

�����̂������n�b�J�[��������Ȃ���w�ɋ���܂��ĒT�����Ă�����グ��

>>551 ��T�������ʁA�ǂ����Ryzen��L1�ɉ��^���̃f�[�^�������Ă���悤�����Ă����l�q���ώ@����Ǝ㐫�����������������ˁI

>>552 ����Ȃ��Ƃ��Ă����̂��ˁH�C���e��

2400�H���ȃC���e����

>>554 i486�ł����q�[�g�V���N�ڂ��Ă����Ƃ����̂Ɂc

�T�[�}���X���b�g�����O��������E�E�E

>>556 ��Ό����킯����Ȃ��̂ň��̊m���Ŏ��ʂ��Ęb�炵����

�q�[�g�V���N�t���Ȃ��Ă����ȂȂ��悤�ɕt���Ă�@�\����Ȃ�����ˁH

�I�[�o�[�q�[�g������ۂ����͋C�̎��Ɏ��������V�X�e��������

��̂�CPU�N�[���[�O���o�J�����܂Ŏ����o���Ȃ��ƃ_���Ȃق�intel�ǂ����܂ꂽ���E�E�E

>>559 �Ă����͖ڋʏĂ��Ɠ����l�^�L���������̂�

�@�@�@�@�@���@�@�@�@�@�@�@�@�@�Q�@�@�@�@�@�@�@�@�@�@�@�@ �^

Athlon XP�ɁA�R�A�������o���̐Ǝ㐫(����)

GPU������AMD�Ƃ������́AATi�̃����o�[���낤��

���M�ɑς����Ȃ��ăG���N�g���}�C�O���[�V�������i�s����Ǝ㐫(����)

486��66MHz���炪���炩�̗�p���@�K�{

LV1�Z�L�����e�B�p�b�`��77%���\�c

������ɂ��Ă�AMD���g���Ă�Ɗv�V�I�m�I���Y�����܂�n�b�J�[����1���h���v���������т����邯��

���M�Ő��������Ɣ{�����b�N�������ɂȂ�Ǝ㐫

>>567 >>567 Intel������ƁA���̂悤�ɔ]�Ɍ��ׂ�������v���I�ȐƎ㐫���ؖ�����Ă���

>>567 �Ȃ�ʼnR���́H�C���e���M�ҁH

>>562 ����2800+�̎��������Ă�̂��I

���́A�K���b�Ƃ����艞�����g���E�}�ɂȂ��Ă�c

�q�[�g�X�v���b�_�ō��I

>>494 ������������������������������

�@. .... ..: : :: :: ::: :::::: ::::::::::: * �B�{�@߁@+�@�@�

�R���i�̉e�����Ǝ㐫�p�b�`�̔z�z�����Ă�C������

�Ǝ㐫�Ȃ�ĕ��H�炦...

Ice Lake�ȑO�̃C���e��CPU��+�\�t�g�ɘa�ł̐��\�̍�������

�C���e���̃x���`�������݃_�E�������̂��ăC���e���̓��@�I���s�ɓ��������y�e���x���`���������

���x�҂����߂̓��@�I���s�����́A����ɓ��������v���O�����͂��������Ȃ����낤

>>584 Intel CPU�ɂ̓A�N�Z�����[�V�����u�[�X�g�Ȃ�@�\�����ڂ���Ă���

������ɂ���Ɛ��\����������Ęb������

Intel CPU�̓��M�����[�V�����ᔽ�Ńs�b�g�X�g�b�v����������Ԃ̃x���`�}�[�N�Ȃ낤

��k�͂��Ă���Hyper-V�L���ɏo����Ȃ�L���ɂ��Ă݂�ƒx���Ȃ�̂������ł��邼

�����̌Ë���Sandy�搶��BIOS�N�����Windows�N�����Ԃ�1.33�{�قǂɂȂ�����

�Ȃɂ�����ɂ�2�N�b�V�������炢���ނ悤�Ȓ����b�T������̊��ł���

���� Hyper-V �L���ɂ���ƍŋ߂̃v���Z�b�T���낤��30%������͎̂d�l

����OS�͒m����Ȃ��Ƃ�Windows�͂���

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

HyperV�����H

�ǂ̃v���Z�b�T�[���ǂ̂��炢���\��������čׂ������Ă���T�C�g����H

>>594 �T�C�g��T�����Ƃ��A

>>553 �ɏ����B

>>595 �ǂ��H53�ł�55�ł��Ȃ���������

Hyper-V�I���I�t�̎��Ȃ�ĉ��������ĂȂ��S�~�����

�@

LV1�Z�L�����e�B�p�b�`��77%���\�c

������������������������������

�@�@ �@ �@ {::{/��=��=��V:/

�@�@�@�@�@�@�b�@�@�@ �@ |�@�@�@�@�^�@�[�@�@ �����@�@| |�@�@.�@|

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��2020319��

Ice Lake�ŐƎ㐫�ɘa���HW�g�ݍ��݂ɂ�萫�\�������܂������Aicelake�ȑO�̃C���e��CPU�̐��\�̍�������w

����ɑ���AMD��RYZEN�͐Ǝ㐫�Ă��w�Ǒ��x�������Ȃ��I�܂�ARYZEN�Ȃ���S�Ɛ��\����������B

Hackbench

i9-9900K: �ɘa�Ȃ�28.62�b, �ɘa����41.46�b��

i7-1065G7: �ɘa�Ȃ�102�b, �ɘa����113�b

R9-3900X: �ɘa�Ȃ�20.00�b, �ɘa����22.05�b��

https://www.phoronix.com/scan.php?page=article& ;item=intel-icelake-mitigations&num=3

https://www.phoronix.com/scan.php?page=article& ;item=amd-zen2-spectre&num=2

�V����R�O���N �@

�Ē��o�ϐ푈�u��

�����ɍ�����AMD���������������A���R�ɂ��C���e���ւ̌���ꖳ�������̗��z

�S���q���������

�_�[�N�T�C�h�ɑ������ނ��`�������Ƃ���ɖ߂��ė���

�O�[�O���A�Đ��{�ɉ؈֗A�ɔ������ƈ��S�ۏ�X�N�x���|�e�s��

https://www.bloomberg.co.jp/news/articles/2019-06-07/PSPP3H6KLVRI01?srnd=cojp-v2 ���Z�L�����e�B�z�[���@�@�@���\��

�r��ʂĂċ͂��ȃA���_�[�������Ȃ��I��

�@�@�@�@�@�@�@�@�@,r��r'�LV �P �xT�R

���̂܂�i9 9900k���g�������܂�

>>611 �������������͑厖����ˁB

���������̓Z�[�������Ȃ��A���Ă̂Ɠ��������B

�����A�Z�L�����e�B����̏��ڂ����ނ���̂�

���܂肨�E�߂͂��Ȃ�����A���������X�ɂˁB

���T�ɕς���ΐƎ㐫�ɋ�����K�v�Ȃ��Ȃ�̂ɁA�A�A

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

������������������������������

�C���e���������͋x���ɂȂ肻�����A�A�A�A

�C���e�����̂��x���Ȋ������ȁH

���\����Ă��܂����Ǝ㐫��������x�����낤��

�@�@ �@ �@ {::{/��=��=��V:/

�R���i�̂����ŗl�X�ȋƖ������Ă邩���

>>607 �V���厖�����w���剻��]�ޗ��z���������l�w�����Ɉ��Ȓ������Y�}�����͂Œ��������x���x�̃i�C�[�u�ȔF�������Ȃ������B

�p�ĕ��i�Ƃ��������̔w��ɂ�����Z�G���[�g�j�����剻�⏭����������̔����̉��Ɍ��n�̎�҂�}�C�m���e�B�x�����č��Ə������@�������ł��Ă܂���ˁB

�[��Intel�ӂ��ɒ�����Fab�����Ă��B

Intel�̐Ԃ��Y��ȐԂ�����W�Ȃ���

�Ǝ㐫�Ȃ�ĕ��H�炦...

�@�@ �@��������

�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���ቺ����I

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B �p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77��������(���\��)���܂���

�@�@�@�@ �U'";�ށP�Mi'�P�P�P``````````````''�

.�@�@�@�@�@ �@ �_

>>627 �����g�_�E������j�̃S�~����

::::::::::::::::::::::::�@����c:::::::::�@::�@::�@::::::�@: ::: :�@:�@:

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��2020319��

AA�A�����Č��\����Ɏ��c����ĂˁH

���ꂾ��intel�̐Ǝ㐫�@���Ă����Ă��̗l����Ȃ�

>>638 ��������~�������Ă��Ȃ�

������������������������������

LV1�Z�L�����e�B�p�b�`��77%���\�c

Ice Lake�ŐƎ㐫�ɘa���HW�g�ݍ��݂ɂ�萫�\�������܂������Aicelake�ȑO�̃C���e��CPU�̐��\�̍�������w

����ɑ���AMD��RYZEN�͐Ǝ㐫�Ă��w�Ǒ��x�������Ȃ��I�܂�ARYZEN�Ȃ���S�Ɛ��\����������B

Hackbench

i9-9900K: �ɘa�Ȃ�28.62�b, �ɘa����41.46�b��

i7-1065G7: �ɘa�Ȃ�102�b, �ɘa����113�b

R9-3900X: �ɘa�Ȃ�20.00�b, �ɘa����22.05�b��

https://www.phoronix.com/scan.php?page=article& ;item=intel-icelake-mitigations&num=3

https://www.phoronix.com/scan.php?page=article& ;item=amd-zen2-spectre&num=2

8C16T�͔��ꂻ������

>>644 ������Zen2�m�[�g�������~�������ǁAGPU�����܂������ĂȂ���������

�Ǝ㐫�͏��Ȃ����ǁA�J������̋�J���݂�ɓ���i������������

>>645 �܂��ŏ��̓h���C�o�������ĂȂ�������

Vega�����炻�������������낤����

�@�@ �@��������

�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���ቺ����I

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B �p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77��������(���\��)���܂���

.�@�@�@�@�@ �@ �_

Intel�fs 65W Core i9-10900F 10 Core Desktop CPU Consumes 224W Power at Max Load, Over 90C Temperatures With a 240mm Radiator

https://wccftech.com/intel-core-i9-10900f-10-core-comet-lake-desktop-cpu-65w-tdp-224w-power-consumption/ 10900F(����TDP65W)�̍ő����d�͂�224W�A240mm���W��90���I�[�o�[

super hot chip�Ƃ�������Ă�c

�@�@���@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�R

>>652 TDP�M������d���R�����

Intel�u���M�����p���[�I�v

����ς�Skylake�̓v���X�R�b�g�̍ė���������

�@�@ �@ �@ {::{/��=��=��V:/

>>654 ����TDP�͍��\���x��������Ȃ��B

�܂��Ƀv���X�R�V���b�N�ė�����

FX-9590��220W�Ƃ���������������Ƃ͂���������

bull�R�A��a6-9500�����肾��celeron�Ɠ������炢�����ēd�͒Ⴂ���ǂ�

9500�g�����

�@�@�@�@�@ ,�@�@';;,.. ,;;'�@';;,,;''�@,,;'�@,,;'�@,

������������������������������

�܁@�� 14�@�@�@ /�^�P�� �L �P�@�@�@�P�@�@�M�R�@ Y�@ ,�@ �L�@�@�@�@�@�j �@�S�@��

�Ǝ㐫�Ȃ�ĕ��H�炦...

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��2020319��

�@�@�@�@�@�@,,�,��,,,';i;'i,}�,�

������j4005���������炢�\�͗����Ă邩������܂��H

�@�@�@�@�@�@�@�@�@�@ |�@�@_ -�]'''''''""""""'''�[|

�������A�ߍ��̃C���e���̏���Ă�ƁA�T���f�B��������叟�����Ċ������

>>673 �Z�L�����e�B�I�ɂ͎���ł邼w

����d�͂��܂�ňႤ����

�@�@ �@��������

���x��ւ�肵�Ă��A���܂�ɂ��C���e��CPU�̃V���O���X���b�h���\���オ��Ȃ�������A

�����\�Ƃǂ�ǂ�����Ă����̂��

�@�@ �@ �@ {::{/��=��=��V:/

LV1�Z�L�����e�B�p�b�`��77%���\�c

������������������������������

�R���i�Q�𐁂�����悤�ȁA�f���炵���Ǝ㐫������

���Z�L�����e�B�z�[���@�@���\��

�����͂قƂ�ǔ���ĂȂ������ȃ}�C�i�[�Ȍ^�Ԃ�NUC��

>>686 �����C���e���̍������o���́H

>>688 2019�N�AIntel�̎�v�r�W�l�X�ł���}�C�N���v���Z�b�T���Ƃ̐������̓[������������ŁA

������������������������������

�����͊��ҊO��

> �[���x�̍ő�]���́gHIGH�h�A�������i��T�[�r�X���ہiDoS�j�A���R�k�ɂȂ��鋰��

Intel�A2020�N4���̃Z�L�����e�B�A�h�o�C�U�������J �`NUC�̃t�@�[���t�F�A�Ȃǂɖ�� - ���̓m

https://forest.watch.impress.co.jp/docs/news/1247234.html MS�Ƃ����R���i�̉e���ŃZ�L�����e�B�A�b�v�f�[�g�̍�Ǝ~�߂Ă���Ęb�����悤��

�Z�L�����e�B�ƕs��C���͎~�߂ĂȂ�

>>694 �V�@�\�������A�b�v�f�[�g��������AWin10�̊����`�ɂȂ邩��

���ɉ��炪�C���e��CPU�����̂�Core��13����ȍ~�ɂȂ肻������

�@�@�@�@ �U'";�ށP�Mi'�P�P�P``````````````''�

-16���̖�O����9900K��5G��OC���Ă�100���˔j�I�T�[�}���X���b�g�����O��������

https://akiba-pc.watch.impress.co.jp/docs/dosv/kaizou/1247014.html ��i�ł�300W�]�T�Œ�����10900K�c�ǂ�������c�H10C20T��ALL4.7G�������H

;":�@�@�D�D;"�D��;;:�@10900K�@�@�@;"�D;"�@���@�@�@�@�@�@�@�@�@�@

>>699 -30���ȉ��Ŗ{���̔\�͂��ł���悤�v���Ă���

����A�n���K�͂̃v�`�X�͊�������Ƃ������Ă邩��A������������Ă�낤

���^�����̃C���e���q�[�^�[

___��: : : : : : : : : : : : :/�@�@�@�@ �Q�@�@�Q�Q_�@�@��: : : : : : ���R https://www.notebookcheck.net/The-laptop-Intel-i9-10980HK-actually-draws-more-power-than-an-AMD-Ryzen-9-3950X-CPU-with-twice-the-core-count.459847.0.html ����������̓}�V�B

LV1�Z�L�����e�B�p�b�`��77%���\�c

JVNVU#97303667 Intel ���i�ɕ����̐Ǝ㐫

https://jvn.jp/vu/JVNVU97303667/ �Ȃ��A Intel �� CVE-2020-0547�ACVE-2020-0576�ACVE-2020-0577�ACVE-2020-0578�ACVE-2020-0598 �ɂ��āA

�A�b�v�f�[�g�����J���Ă��܂���B���L�̑����@�̎��{�����������������B

�A���C���X�g�[���������͎g�p���~���� - CVE-2020-0547

�g�p���~���� - CVE-2020-0576�A CVE-2020-0577�ACVE-2020-0578

�A���C���X�g�[���������͎g�p���~���� - CVE-2020-0598

�����u���ȁH

�@�@�@�@�@�@�@�@�@/�_�Q�Q_�^�R

������������������������������

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��2020319��

�@�@ �@��������

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���ቺ����I

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B �p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77��������(���\��)���܂���

�Ǝ㐫�f�[�^�x�[�X�T�C�g�̓o�^��

�C���e����247�̐Ǝ㐫

https://www.cvedetails.com/vendor/238/?q=intel AMD��16�̐Ǝ㐫

https://www.cvedetails.com/vendor/7043/?q=AMD https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=intel Intel��590��

https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=amd AMD��49�� ���uAMD�v���������[�h�ɂ��Ă邽��AMD64���̋L�q���d����������

10�N�ԑ�Ƃ�Ȃ������茎���Ǝ㐫�͍��Ɏn�܂������Ƃł��Ȃ�

�̂���intel�̓Z�L�����e�B�ӎ��̒Ⴂ�Ǝ㐫�����@

�@ �@ �@�@�@�@�@�@�@�@�@�@�@�^�@ ��-�\�\�\�\�\�\�\� �_ ��

���ׂ��邤���ɱуh���S�R��������ˁ[���I

CPU���Ƃ̒ቺ���������ɂȂ��̂���

Ice Lake�ȑO�̃C���e��CPU�̐��\�̍�������w

����ɑ���AMD��RYZEN�͐Ǝ㐫�Ă��w�Ǒ��x�������Ȃ��I�܂�ARYZEN�Ȃ���S�Ɛ��\����������B

Hackbench

i9-9900K: �ɘa�Ȃ�28.62�b, �ɘa����41.46�b��

i7-1065G7: �ɘa�Ȃ�102�b, �ɘa����113�b

R9-3900X: �ɘa�Ȃ�20.00�b, �ɘa����22.05�b��

https://www.phoronix.com/scan.php?page=article& ;item=intel-icelake-mitigations&num=3

https://www.phoronix.com/scan.php?page=article& ;item=amd-zen2-spectre&num=2

�Z�L�����e�B��p�b�`���\�c

�Z�L�����e�B�ӎ��������A�p�b�`��A�b�v�f�[�g��S�ē��Ă܂�

�}�C���h�ɂ����̂͐_�Ȃ�ʋ������ǂ�w

God �� Gold �͂���Ӗ��łƂĂ��悭���Ă���

�@�@�@�@�@�@�@�@�@�@�@�@�@ �_�@�@�@�@�@ _,.. -�������]-�@� >>3-5 �@�̌����Ǝ㐫�͂��E�E�E�E�E�E�E�E�I ������P4�������������@�O�[�O���}�b�v�@��������܂���

>>729 �O�[�O�����������b�h�`�[���I

.�@�@�@�@�@ �@ �_

�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@, -�����M�R

���Z�L�����e�B�z�[���@�@�@���\��

������������������������������

>>735 ����̖��_�́A�Z�L�����e�B�z�[�����[���ɂȂ鋫�n������������Ȃ��B

�����������̕������Ă鐻�i��@�\���吙��

�@ �@�@_�m�P/�@/�P/�@/''�V�@�@/�P�P/�@�@ /'''�V'''�V�@�@�@

Intel�g���Ă�l�Ԃ��R���i�ɜ���Ă邩�������

HT�Ƃ������x���`�Ԓ��̍��\�ŏ����Ă��̂��Ǝ㐫�Ŏg���Ȃ��Ȃ��ă{������

�y�ߕ�z�C���e���ۛ��ŗL����UserBenchmark����A���E�ő�̎���n�f������URL�K�������

UserBenchmark has been banned from /r/hardware : hardware

https://www.reddit.com/r/hardware/comments/g2uf7a/userbenchmark_has_been_banned_from_rhardware/ �@�@ �@ �@ {::{/��=��=��V:/

�Ǝ㐫�Ȃ�ĕ��H�炦...

���Z���\�\��@���n����

>>744 ���~�̌��Z�P��̎��Ԃ��n�܂�c

>>744 ���~�̃{�b�^�N�������ʔ��\��

>>734 �C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���ቺ����I

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B

�p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77��������(���\��)���܂��B

�Ǝ㐫�f�[�^�x�[�X�T�C�g�̓o�^��

�C���e����247�̐Ǝ㐫

https://www.cvedetails.com/vendor/238/?q=intel AMD��16�̐Ǝ㐫

https://www.cvedetails.com/vendor/7043/?q=AMD https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=intel Intel��590��

https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=amd AMD��49�� ���uAMD�v���������[�h�ɂ��Ă邽��AMD64���̋L�q���d����������

10�N�ԑ�Ƃ�Ȃ������茎���Ǝ㐫�͍��Ɏn�܂������Ƃł��Ȃ�

�̂���intel�̓Z�L�����e�B�ӎ��̒Ⴂ�Ǝ㐫�����@

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

��Intel[ ] / AMD( ) .�Ǝ㐫 �b��2020319��

�@ �@ ���]���@ �@ �@ �@ �@ �@ ���]���@�@�@�@�@�@�@�@���]��

�@�@ �@��������

������������������������������

�@�@�@�@�@�^�P�P�M�R�@�@�E�B���X���댯�H >>6 /:::::::� !l�Ri Ice Lake�ȑO�̃C���e��CPU�̐��\�̍�������w

����ɑ���AMD��RYZEN�͐Ǝ㐫�Ă��w�Ǒ��x�������Ȃ��I�܂�ARYZEN�Ȃ���S�Ɛ��\����������B

Hackbench

i9-9900K: �ɘa�Ȃ�28.62�b, �ɘa����41.46�b��

i7-1065G7: �ɘa�Ȃ�102�b, �ɘa����113�b

R9-3900X: �ɘa�Ȃ�20.00�b, �ɘa����22.05�b��

https://www.phoronix.com/scan.php?page=article& ;item=intel-icelake-mitigations&num=3

https://www.phoronix.com/scan.php?page=article& ;item=amd-zen2-spectre&num=2

>>734 �@�@�@�@�@�@�@�@�@�@�@�@�@�@�@�@ �@ �@ �@ �@ �Q�Q�Q

�Ǝ㐫�f�[�^�x�[�X�T�C�g�̓o�^��

�C���e����247�̐Ǝ㐫

https://www.cvedetails.com/vendor/238/?q=intel AMD��16�̐Ǝ㐫

https://www.cvedetails.com/vendor/7043/?q=AMD https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=intel Intel��590��

https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=amd AMD��49�� ���uAMD�v���������[�h�ɂ��Ă邽��AMD64���̋L�q���d����������

10�N�ԑ�Ƃ�Ȃ������茎���Ǝ㐫�͍��Ɏn�܂������Ƃł��Ȃ�

�̂���intel�̓Z�L�����e�B�ӎ��̒Ⴂ�Ǝ㐫�����@

�V����R�O���N �@

�Ē��o�ϐ푈�u��

�R���i�E�C���X�e���ɂ�鐼���o�ϊ����̔j��

�����ɍ�����AMD���������������A���R�ɂ��C���e���ւ̌���ꖳ�������̗��z

�S���q���������

�_�[�N�T�C�h�ɑ������ނ��`�������Ƃ���ɖ߂��ė���

�O�[�O���A�Đ��{�ɉ؈֗A�ɔ������ƈ��S�ۏ�X�N�x���|�e�s��

https://www.bloomberg.co.jp/news/articles/2019-06-07/PSPP3H6KLVRI01?srnd=cojp-v2 Intel�i��ŕ�����Ղ��u�[���������h�����Ă���Ȃ�����

�P�ʉ��h�� ���Z���\�\��i�č������j�@AMD 4/28 16:00

���T�̌��Z�Ő�����Ԃ��?

�t�@�u���X�͂����������g�y�����ǐ����ϑ���̐�s��������U�肵��

�@�@�@�@�@�@�b�@�@�@ �@ |�@�@ �@ �@ �@ �@ �@ �@ �@ �@�@�Q�Q�Q_ |�@�@�@�@ .�Q�@�@�Q�Q_

������������������������������

�Z�L�����e�B��p�b�`���\�c

��Intel[ ] / AMD( ) .�̐Ǝ㐫 2020319��

�@�@�@�@�@�@�@�@ �@ �@ �@ �@ �@ �@ �@ ,-� ����

������ƕ������������ǃC���e����BIOS���X�V����Ƃ����̂Ђǂ��p�b�`�����łɓ����Ă�́H

�Ȃ�ւ��X�V����Ƃ��ɂ͊ԈႦ�Ȃ��悤�ɂ��Ȃ��ƂȁE�E�E�ǂ���

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

>>775 BIOS�ɓ����ĂȂ��Ă�OS�ɓ����Ă邩��w�[���ց[��

�@�@�@�@ �U'";�ށP�Mi'�P�P�P``````````````''�

>>779 OS���̃Z�L�����e�B��g���ꍇ�́A��萫�\�����B

Ice Lake(�n�[�h�Ŋɘa�����)�ȑO�̃C���e��CPU(OS�Ŋɘa�����)�̐��\�̍�������w

����ɑ���AMD��RYZEN�͐Ǝ㐫�Ă��w�Ǒ��x�������Ȃ��I�܂�ARYZEN�Ȃ���S�Ɛ��\����������B

Hackbench

i9-9900K: �ɘa�Ȃ�28.62�b, �ɘa����41.46�b��

i7-1065G7: �ɘa�Ȃ�102�b, �ɘa����113�b

R9-3900X: �ɘa�Ȃ�20.00�b, �ɘa����22.05�b��

https://www.phoronix.com/scan.php?page=article& ;item=intel-icelake-mitigations&num=3

https://www.phoronix.com/scan.php?page=article& ;item=amd-zen2-spectre&num=2

>>782 �\�t�g�E�F�A�I�ȉ���ł���悤�ȍ�����OS�Ȃ�}�C�N���R�[�h�̃A�b�v�f�[�^�����ĂˁH

>>784 �ɘa���������BIOS�Ȃ�A�}�C�N���R�[�h�ǂݍ��ݎ��̂��L�����Z�������B

>>785 �������BIOS����ŐV�}�C�N���R�[�h�ǂ���OS�����߂ď㏑������K�v�Ȃ��������Ă�������ˁH

���Z�L�����e�B�z�[���@�@�@���\��

�����AOS�̃p�b�`�Ƀv���Z�b�T�̃}�C�N���R�[�h�A�b�v�f�[�g�������Ă��邱�Ƃ�m��Ȃ��l������̂��낤

MS��OS��҂̑P�ӂŃu�[�g���ɓK�p���Ă邩���

�@�@�@�@�@�@�@�@�@�@�@�@�@ �_�@�@�@�@�@ _,.. -�������]-�@� >>3-5 �@�̌����Ǝ㐫�͂��E�E�E�E�E�E�E�E�I OS�N�����Ƀ}�C�N���R�[�h�����[�h���Ȃ���A�ȑO�̗l�ȑ��x�œ����͂������?

������������������������������

�Ǝ㐫�Ȃ�ĕ��H�炦...

>>794 I225 2.5Gbe�𓋍ڂ���Z490���܂�Intel 400�V���[�Y�`�b�v�Z�b�g�ɂ̓l�b�g���[�N�o�O������A

2020�N�������ɏC�������\��ł�

https://translate.google.co.jp/translate?hl=ja& ;tab=wT&sl=auto&tl=ja&u=https%3A%2F%2Fwccftech.com%2Fintel-400-series-chipsets-z490-i225-v-network-controller-issue-fix-2h-2020%2F

�@�@�@�@�@�@�@�@ �@ �@ �@ �@ �@ �@ �@ ,-� ����

�Ǝ㐫�f�[�^�x�[�X�T�C�g�̓o�^��

�C���e����247�̐Ǝ㐫

https://www.cvedetails.com/vendor/238/?q=intel AMD��16�̐Ǝ㐫

https://www.cvedetails.com/vendor/7043/?q=AMD https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=intel Intel��590��

https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=amd AMD��49�� ���uAMD�v���������[�h�ɂ��Ă邽��AMD64���̋L�q���d����������

10�N�ԑ�Ƃ�Ȃ������茎���Ǝ㐫�͍��Ɏn�܂������Ƃł��Ȃ�

�̂���intel�̓Z�L�����e�B�ӎ��̒Ⴂ�Ǝ㐫�����@

��10������Ĕ����������ɐi��ł����Ƃ����牽�N�O�ɏo�Ă��͂��Ȃ�H

>>799 2016�����肾���獡��7nm�Ƃ�5nm�ɂȂ��Ă��Ă����������Ȃ�����

�����̐����������̏��i�����Ƃ��Ă�2�炢�V�������N�Ɏ��s���Ă銴��

��������10nm�̘b���o�Ă�����Intel Foundry�Ƃ������Ă����

�@�@ �@ �@ {::{/��=��=��V:/

�@�@ �@��������

�P�ʉ��h�� ���Z���\�\��i�č������j https://www.intc.com/investor-relations/financials-and-filings/earnings-results/default.aspx https://ir.amd.com/ AMD�̓C���e���ƈ���Č��Z���ᐬ���Ŋ��҂͂��ꂾ�������Ǝ㐫���C���e���ƈقȂ��Ă��ĉ���������Ă��Ȃ���肪����

�C���e���͊��S�Ȋɘa���������@�ւƘA�g���Ă��邩����S���S

zen�A�[�L�e�N�`��������7nm���ĘA�Ă��Ď����グ�Ă��邯��

���K�����ăC���e���Ɣ�r����ƃC���e����10nm���������ʼnR���炯���Ă��Ƃ͖������ăC���e���̐Ǝ㐫���[���đ�������

��}�������ɍ����Q�����̂Ɠ������炢�o�J�Ȃ��Ƃ��t�@���{�[�C�͂���Ă��邗

https://pc.watch.impress.co.jp/docs/column/kaigai/1231965.html AMD�̎�����GPU�̃\�[�X�R�[�h�����܂��A�Ɛl�́u100���~�ȏ�̉��l������v�Ɣ�������W - GIGAZINE �@

https://gigazine.net/news/20200326-amd-navi-arden-hacked/ �\�[�X�R�[�h�𓐂܂��C���`�L�����A���h��

����PC�g�݂܂����Ă鎁�̓C���e������

�_�E�����[�h���֘A���恄�� VIDEO AMD���g��Ȃ����R

�_�E�����[�h���֘A���恄�� VIDEO >>807 �u���{AMD ask�v�Ō����B�@

�@�Ǝ�E�U�E���[���h�I�Z�L�����e�B�͎~�܂�A�����ď��ꂾ���I

��Intel[ ] / AMD( ) .�̐Ǝ㐫 2020319��

�@�@�@�@�@�@�@�@�@�@ |�@�@_ -�]'''''''""""""'''�[|

������������������������������

�Z�L�����e�B��p�b�`���\�c

����̃��[�U�[���U�����Ă���l�ɑ����ׂɎ������Ă���Intel�Ɍق�ꂽ�l�b�g�H��Ǝ�

�� Intel CPU���ɐ[���Ȍ��� 44 �̎c���182����

�@�@ �@��������

�Ǝ㐫�Ȃ�ĕ��H�炦...

����Microsoft���A�b�v�f�[�g�ŐƎ㐫�Ή����Ă���Ă��邯��

�����g�_�E�����Ă��瓖���Ή������Â��A�[�L���������Ă銴

�@�@�@�@�@�@�^�P�P�M�R�@�@�E�B���X���댯�H >>24 �^�_ >Intel���Ă���������Ђ���

�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���ቺ����I

Phoronix�́AXeon E3-1275 v6�iKaby Lake�j�v���Z�b�T�[���g�p�������ۂ̃V�i���I�ŁA�uLVI�v�ɘa��̉e�����L�͈͂ɂ킽���ăe�X�g���܂����B

���̃x���`���ʂ́A���ڕ���O�܂���RET���߂̑O��LFENCE��L���ɂ���ƁA�p�t�H�[�}���X�ւ̉e�����ŏ����ɂȂ邱�Ƃ������Ă��܂��B

�p�t�H�[�}���X�̒ቺ��10�������ł��B

�������A���ׂẴ��[�h���߂܂���3�̃A�Z���u���I�v�V�������ׂĂ̌��LFENCE����������ƁA�v���Z�b�T�̃p�t�H�[�}���X�����ۂɒቺ����\��������܂��B

���p�t�H�[�}���X�̕��ׂ�77��������(���\��)���܂�

https://thehackernews.com/2020/03/intel-load-value-injection.html > �����҂�AMD�܂���ARM�v���Z�b�T�ł̓e�X�g���Ă��Ȃ���

> �u�����Ƃ��āA�����g�_�E���^�C�v�̃f�[�^�R�k�ɑ��ĐƎ�ł��邷�ׂẴv���Z�b�T�́A

> LVI�X�^�C���̃f�[�^�C���W�F�N�V�����ɑ��ĐƎゾ�v �Ƃق̂߂�����

Linux�n����AMD���e������݂��������

Windows10�ł�intel��AMD���W�Ȃ�����������

x86�ėp���߂Ȃ���

���Z�L�����e�B�z�[���@�@�@���\��

�������݊��v���Z�b�T�̕��ۂŐ���ɗ������������Ȃǂƍl���ʂ��Ƃ�

>>830 >�C���e���Ǝ㐫���uLVI�v�̊ɘa�p�b�`��K�p�����Xeon�̃p�t�H�[�}���X��77���ቺ����I

�ێ��Ƃŋ��Ƃ��Ă��A������Intel���ɂ���̂ɂ�

�@�@�@�@�@�@:::::::::::::::::::::::::::::::::::::::::::::::�B:::::::::::::::::::�:::::::::: https://www.amd.com/ja ��Intel[ ] / AMD( ) .�Ǝ㐫 �b��2020319��

|��|:_:;:_:;:_::_;:_;|�:::::::::::::l:;:;:;:;:;:; �B";:;:;:;:;:;:}

������������������������������

>>840 InSpectre�݂����ȃp�b�`�����ɂ������ɂȂ��H

�@�@�@�@�@�Q�Q�Q

Ice Lake(�n�[�h�Ŋɘa�����)�ȑO�̃C���e��CPU(OS�Ŋɘa�����)�̐��\�̍�������w

����ɑ���AMD��RYZEN�͐Ǝ㐫�Ă��w�Ǒ��x�������Ȃ��I�܂�ARYZEN�Ȃ���S�Ɛ��\����������B

Hackbench

i9-9900K: �ɘa�Ȃ�28.62�b, �ɘa����41.46�b��

i7-1065G7: �ɘa�Ȃ�102�b, �ɘa����113�b

R9-3900X: �ɘa�Ȃ�20.00�b, �ɘa����22.05�b��

https://www.phoronix.com/scan.php?page=article& ;item=intel-icelake-mitigations&num=3

https://www.phoronix.com/scan.php?page=article& ;item=amd-zen2-spectre&num=2

>>842 �����ɂ���̂̓m�[�K�[�h��@�̃C���e���M�҂��炢��w

����ȕ��ʓ|�ȃ��X�N������邮�炢�Ȃ�Ryzen����

�@�@�@�@�@�@�@�@�@�@�@�@�@ �_�@�@�@�@�@ _,.. -�������]-�@� >>3-5 �@�̌����Ǝ㐫�͂��E�E�E�E�E�E�E�E�I �m�[�gPC��Ryzen�叟�������Ă�

��Intel�́A�N���X�}�X�V�[�Y���Ɍ����Ė�50�̃��b�v�g�b�v�f�U�C����p�ӂ���Əq�ׂĂ��邪

��AMD��Ryzen4�t�@�~���[�ŁA135�ȏ�̃��b�v�g�b�v�f�U�C�������낦��Ǝ咣

���z���f�[����Ɍ����āAIntel�̍ŐV�`�b�v�̃f�U�C���������C�o���������Ȃ��Ȃ�

��x86�r�W�l�X�̗��j��A���߂Ă̂��Ƃ�������Ȃ�

https://eetimes.jp/ee/articles/2005/07/news067_2.html �@�@ �@ �@ {::{/��=��=��V:/

>>848 MacBook �ł� 10������ 8����̂ق���

�������x�����Ƃ��L��������Ă邵�AIntel�ǂ�����������̂�B

�Ǝ㐫�̖�肪�����Ă��A���������̏������x�ŕ����Ă�̂�

����Ryzen�̗p���郁�[�J�[�������Ă��d���Ȃ���Ȃ�

�R�A�����Ȃߋ��^�̂ق����܂��悭����Đ��\�o��Ƃ���

�@�@�@�@�@�@�@�Q�Q�Q

�@�@ �@��������

���Z�L�����e�B�z�[���@�@�@���\��

�Ǝ㐫�f�[�^�x�[�X�T�C�g�̓o�^��

�C���e����247�̐Ǝ㐫

https://www.cvedetails.com/vendor/238/?q=intel AMD��16�̐Ǝ㐫

https://www.cvedetails.com/vendor/7043/?q=AMD https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=intel Intel��590��

https://cve.mitre.org/cgi-bin/cvekey.cgi?keyword=amd AMD��49�� ���uAMD�v���������[�h�ɂ��Ă邽��AMD64���̋L�q���d����������

10�N�ԑ�Ƃ�Ȃ������茎���Ǝ㐫�͍��Ɏn�܂������Ƃł��Ȃ�

�̂���intel�̓Z�L�����e�B�ӎ��̒Ⴂ�Ǝ㐫�����@

github��5/8�t���}�C�N���R�[�h�p�b�`�o������

�@�@�@�@�Q__

覐Ό��ǂ��납��C���ŔR���s���Ă�Ƃ���

>>851 10����Y�ڂ��Ă�Air���A8����U�̂��Ă�Pro�̕����������Ă����ł���

>>862 �A�C�X���C�NE��^�C�K�[���C�N�͐�jᛐ��̊ɘa����n�[�h�E�F�A�Ŏ������Ă���̂ŁB

���背�C�N�ȑO���́A�Ǝ㐫��ɂ�鐫�\�͏��Ȃ��E

�������A�ɘa��ł����č��{��P�U�A�[�L�e�N�`���\�̂܂܂ł��鎖�͕ς��Ȃ��̂ŁB

�A�[�L�e�N�`���\��V����܂ł͌����Ǝ㐫�ɋ����鎖�ƂȂ�B

>>862 �A�C�X���C�N��^�C�K�[���C�N�͐Ǝ㐫�̊ɘa����n�[�h�E�F�A�Ŏ������Ă���̂ŁB

���背�C�N�ȑO���́A�Ǝ㐫��ɂ�鐫�\�͏��Ȃ��E

�������A�ɘa��ł����č��{��P�U�A�[�L�e�N�`���\�̂܂܂ł��鎖�͕ς��Ȃ��̂ŁB

�A�[�L�e�N�`���\��V����܂ł͌����Ǝ㐫�ɋ����鎖�ƂȂ�B

>>862 P6�����˂���܂킵�Ă����_

�@�@�@�@�@�@�b�@�@�@ �@ |�@�@�@�@�^�@�[�@�@ �����@�@| |�@�@.�@|

>>864 CPU�����������Ǝ㐫�ő����i�͌����Ǝ㐫����Ȃ��Ȃ�Ƃ�����

�h���C�o�͂������l�b�g���[�N�A�_�v�^��SSD�ASGX�܂Ō����Ǝ㐫�̊�Ƃ��A�[�L�e�N�`����V�����Ƃ���łȂ�

�V�A�[�L���܂��Ǝ㐫�_���}�ɂȂ関�����������ˁ[��

�Ƃ�����ME�ASGX�AHTT�͖���������

Intel�̐V�^CPU��USB�|�[�g�o�R�ŃV�X�e���̃t���R���g���[�����D����f�o�b�O�̎d�g�݂����邱�Ƃ�����

https://gigazine.net/news/20170111-intel-cpu-allow-seizing-control/ ����Ȃ̂������Ȃ�

Intel���������������ăI�[�o�[�N���b�N�\�������v���Z�b�T�̌����u���b�N

https://gigazine.net/news/20160210-intel-block-overclock-loophole/ �����������͍ǂ���Ȃ�

�@�@�@�@ �U'";�ށP�Mi'�P�P�P``````````````''�

>>869 �C���e����CPU �ȊO���K�o�K�o�I

>>870 ������NonZ-OC����ׂɃ}�C�N���R�[�h�̃t�@�C�������l�[�����Ė����������肵�Ă�����ȁA

������Ƒ��̃Z�L�����e�B�R�[�h�������Ȃ邩�疳�h���}���ɂȂ邯�ǂ�

C:\Windows\System32\mcupdate_GenuineIntel.dll

Thunderbolt�ɏC���s�\�Ȍ���

2011�N����2020�N�̊Ԃɏo�ׂ��ꂽThunderbolt�𓋍ڂ����V�X�e���͂��ׂĐƎ�

Thunderspy - When Lightning Strikes Thrice: Breaking Thunderbolt 3 Security

https://thunderspy.io/ �Ǝ㐫�̑��݂���core2�ȑO�����������肾���

�T���{���ɗ����̂���

I�̖@��

SGX�p�~�ɑ���Thunderbolt���p�~��

DMA�̖���5�N���炢�O�ɖ��ɂȂ�����ˁB����ڂ�